Pruebas de detección de malware utilizando el archivo de prueba EICAR

El archivo de prueba EICAR (Instituto Europeo para la Investigación de Antivirus Informáticos) se puede utilizar para probar Kandji EDR para asegurarse de que se ha implementado correctamente y funciona correctamente. El archivo de prueba EICAR es un archivo no malicioso que se puede descargar de forma segura en cualquier Mac. Para obtener más información sobre el archivo de prueba antimalware, visite la página web del archivo de prueba antimalware de EICAR .

Antes de empezar

Asegúrese de que el Avert Library Item se haya aplicado correctamente al dispositivo confirmando que hay un punto verde visible junto al Avert Library Item ubicado dentro de la pestaña Estado de un registro de dispositivo.

Opción 1: Descargar el archivo de prueba EICAR mediante el terminal

Abre Terminal.

Ejecute el siguiente comando para descargar el archivo de prueba EICAR directamente desde EICAR en su escritorio:

curl "https://secure.eicar.org/eicar.com" -s -o ~/Desktop/eicar_test

Opción 2: Construir manualmente el archivo de prueba EICAR

Cree un nuevo archivo de texto vacío con un editor de texto como VS Code o Sublime Text.

Copie y pegue las dos líneas siguientes en el archivo de texto:

#!X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*Guarde el archivo de texto en el escritorio de su Mac y asigne un nombre al archivo eicar_test

La cadena de 68 caracteres en el paso #2 es la cadena que se encuentra en el archivo de prueba de EICAR.

Resultado esperado

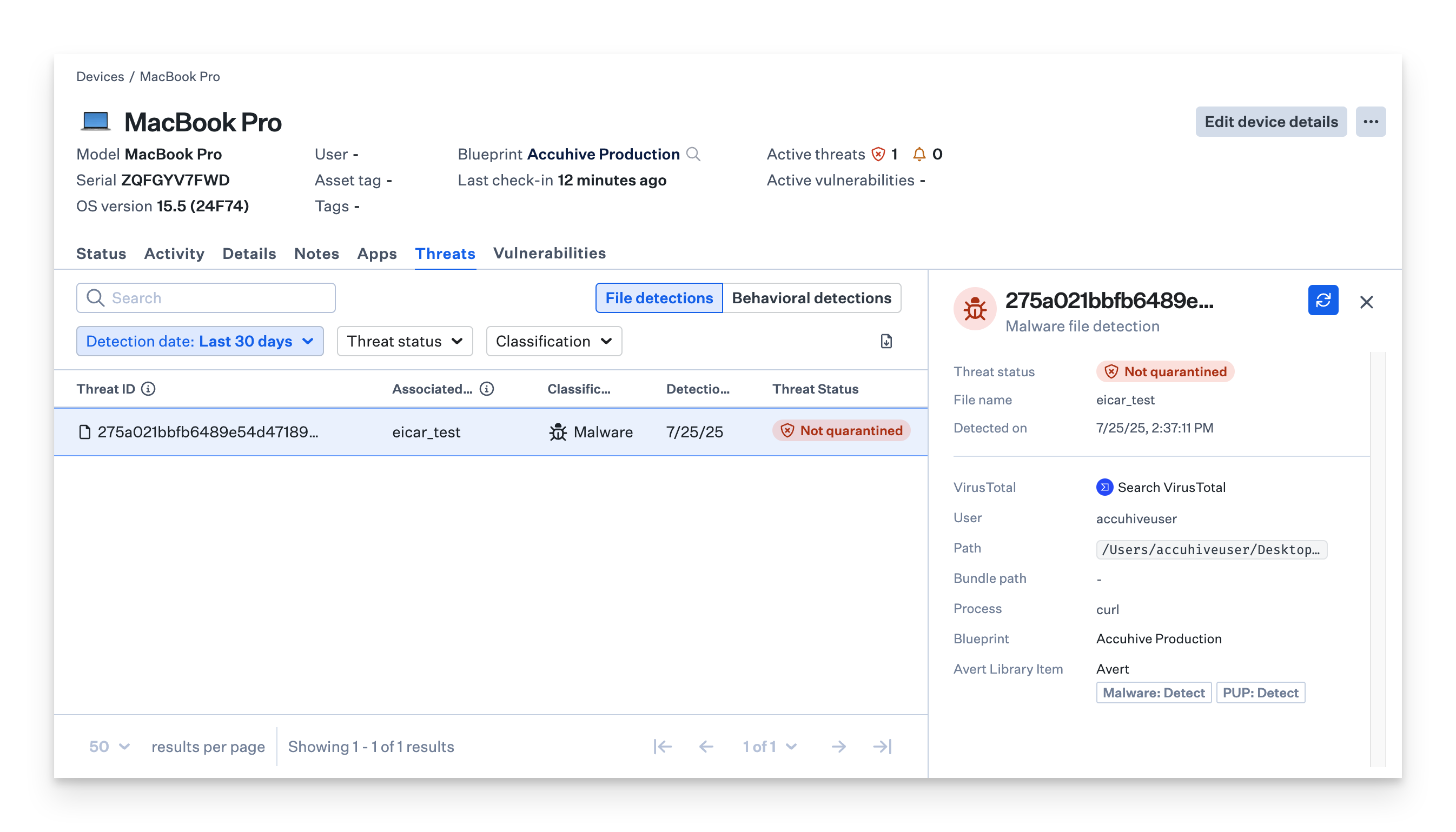

Modo de posición de malware en el Library Item Evitar establecido en el modo Detectar

Kandji EDR detectará el archivo de prueba EICAR y lo informará con un estado de "No en cuarentena" en el módulo de Amenazas ubicado en la barra de navegación de la izquierda y en la pestaña Amenazas de un Registro de dispositivo.

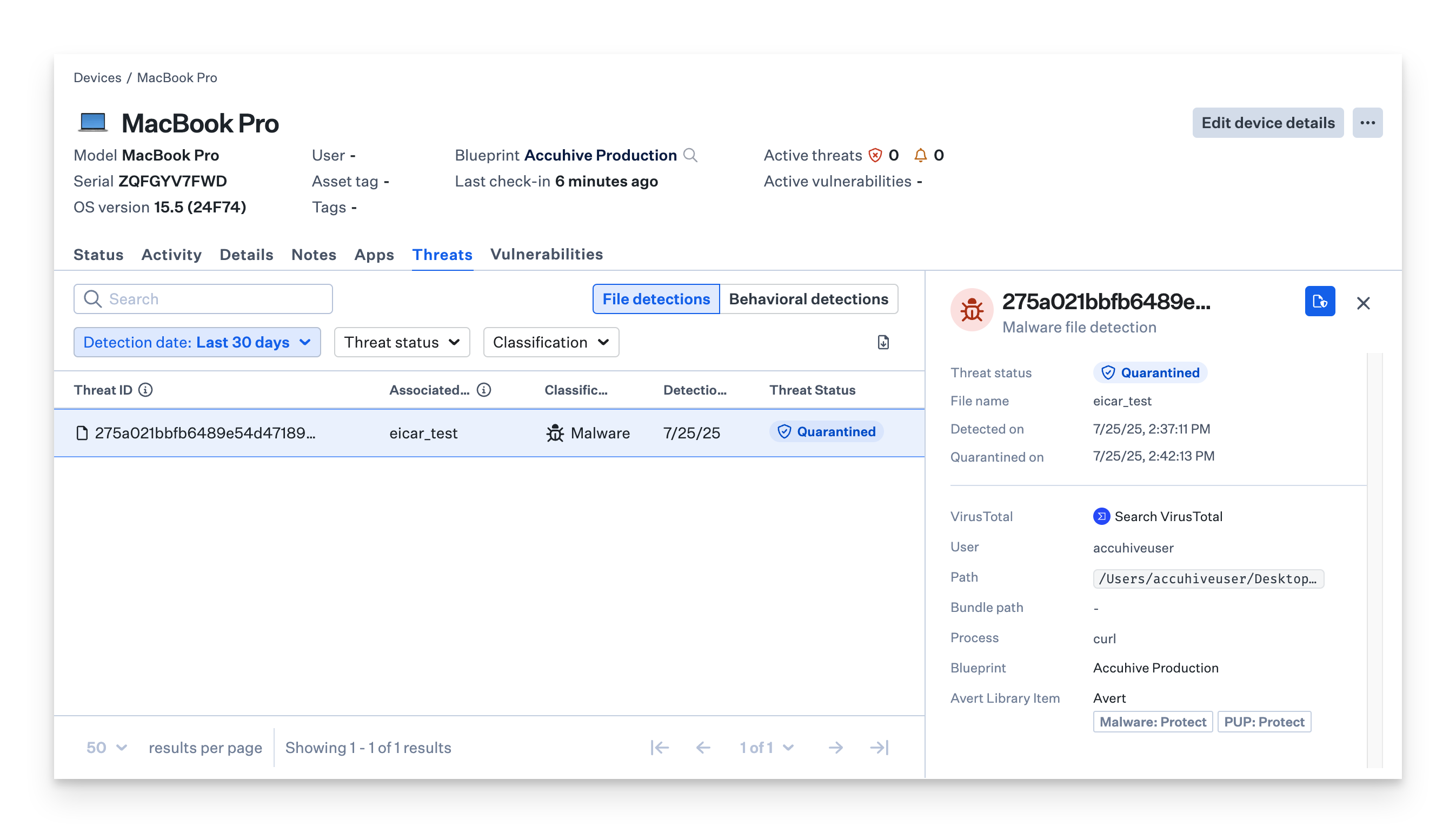

Modo de posición de malware en el Library Item Evitar establecido en Modo de protección

Kandji EDR detectará y pondrá en cuarentena automáticamente el archivo de prueba EICAR en cuestión de segundos después de agregar el bit ejecutable al archivo y se informará con un estado de 'En cuarentena' en el módulo Amenazas ubicado en la barra de navegación izquierda y en la pestaña Amenazas de un registro de dispositivo.