802.1X 認証とは何ですか?

802.1X は、ネットワークへのアクセスを制御するための標準です。これにより、許可されたデバイスのみが接続できるようになり、ネットワークの安全性が向上します。このプロトコルは、有線(イーサネット)ネットワークと無線ネットワークの両方で使用されます。

802.1X 認証の仕組み

802.1X 認証には、次の 3 つの主要な部分があります。

サプリカント - これは、ネットワークに参加したいデバイス(ユーザーのMacなど)です。認証子に資格情報を提供します。

オーセンティケータ - これは、ネットワークへのアクセスを制御するスイッチやアクセスポイントなどのネットワークデバイスです。資格情報を確認し、デバイスの接続を許可するかどうかを決定します。

認証サーバ - 通常はRADIUSサーバで、サプリカントから提供されたクレデンシャルを検証し、アクセスを許可するかどうかをオーセンティケータに指示します。

Kandji では、 MDM コントロールを使用して、認証サーバと認証サーバに提供する必要な資格情報を使用して Mac コンピュータを構成します。この Library Itemを設定して展開する前に、内部のネットワークチームと協力してネットワーク要件を決定してください。

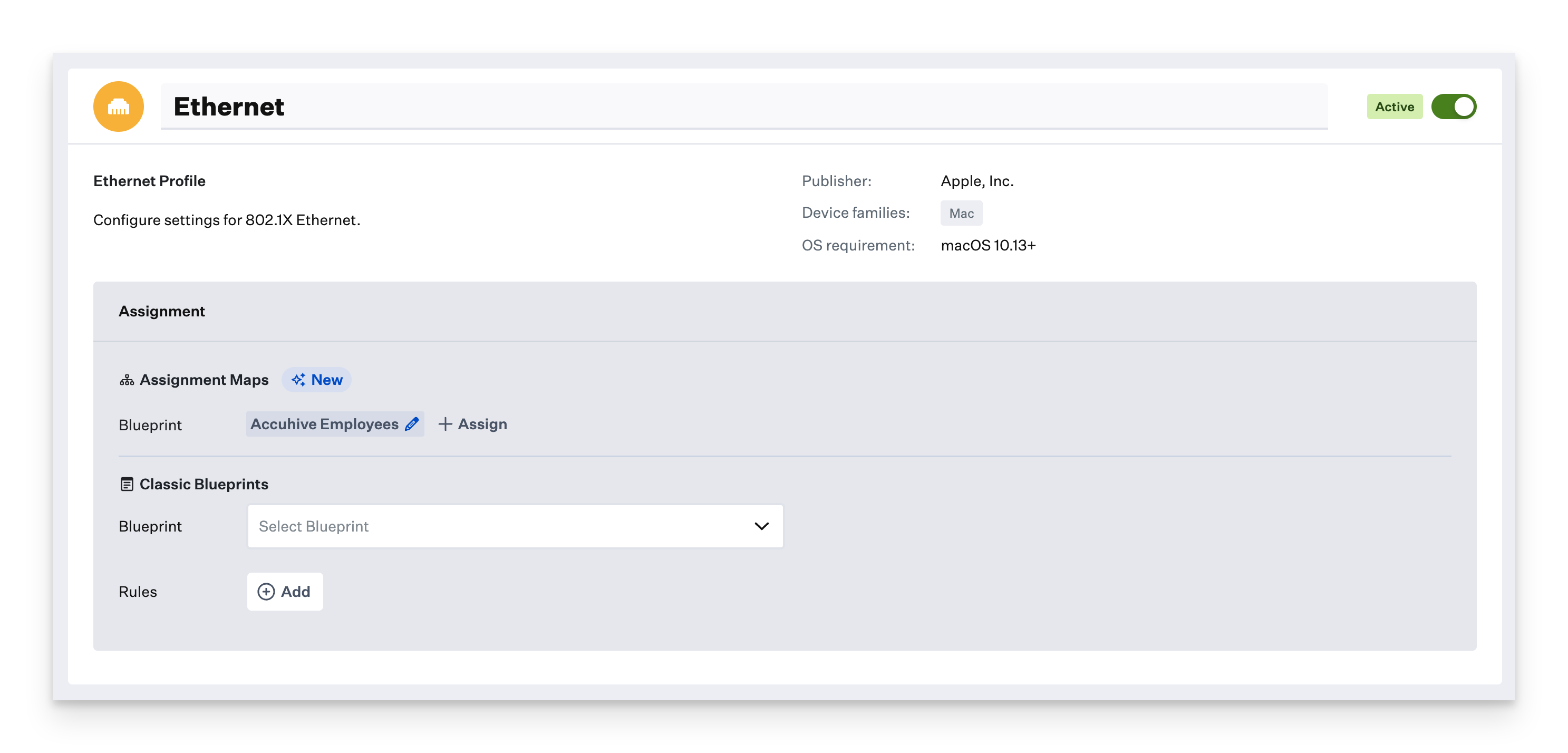

イーサネットLibrary Itemを追加する

このライブラリアイテムをKandjiライブラリに追加するには、 ライブラリの概要 の記事で概説されている手順に従ってください。

新しいイーサネットLibrary Itemに名前を付けます。

ご希望のBlueprintsに割り当てます。

認証設定の構成

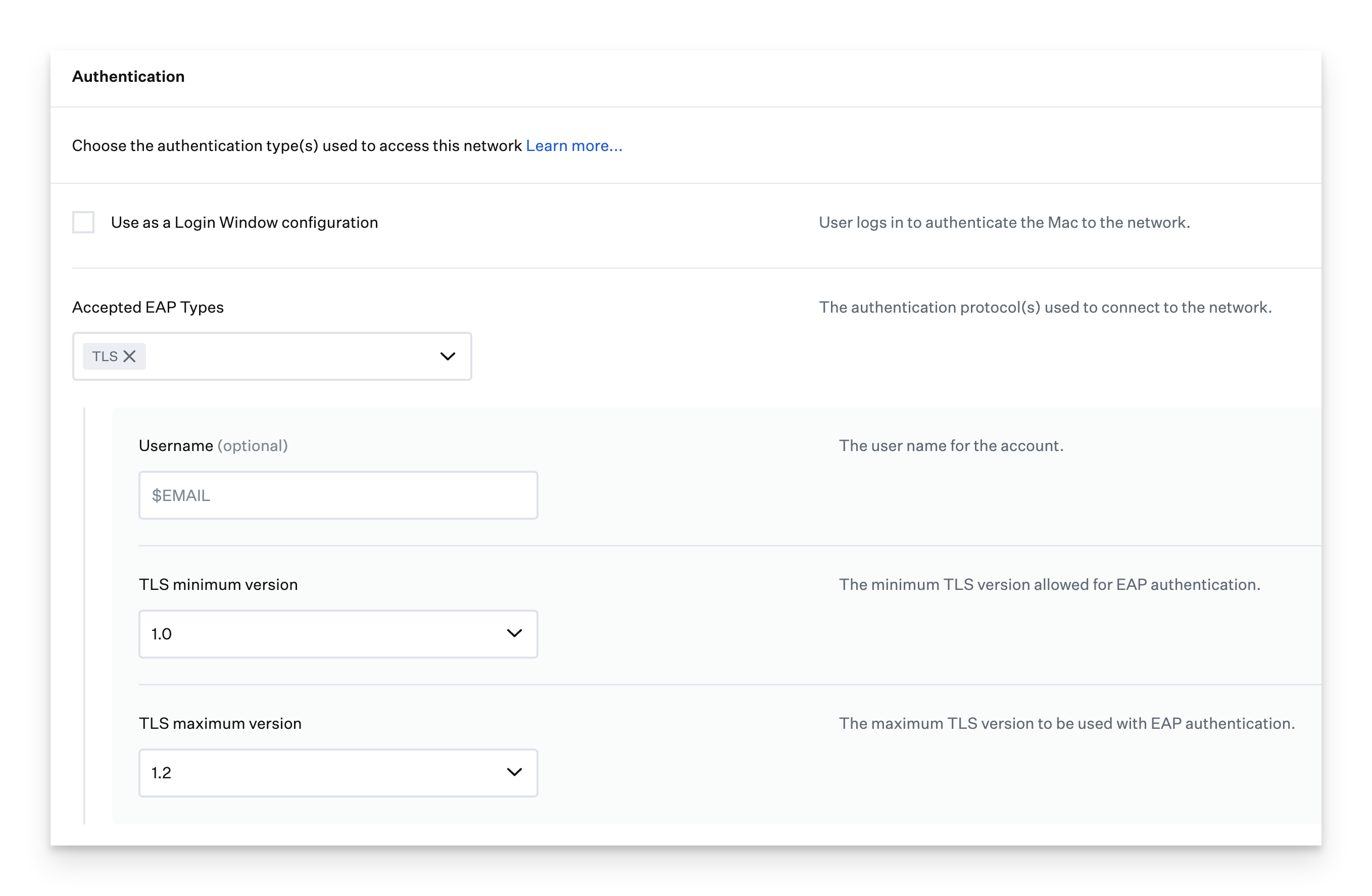

ログインウィンドウの設定として使用

この設定を使用するには、ディレクトリサービスとの統合が必要です。詳しくは 、このAppleサポート記事 を参照してください。

この設定では、ログインウィンドウで入力された資格情報を使用して、802.1X プロトコルを使用してネットワークに認証します。これは、ネットワーク認証方法としてユーザー資格情報が必要な環境で特に役立ちます。この設定を有効にすると、Macコンピュータはログイン画面で提供される資格情報を使用してネットワークに対して認証されるため、ログイン前にネットワーク接続ができなくなります。

受け入れられる EAP タイプ

ネットワークがサポートする [許可されたEAPタイプ] を選択します。複数の設定を選択でき、選択した EAP タイプに必要なすべての設定を行う必要があります。特定の EAP タイプの設定の詳細については、サポート記事「 EAP (Extensible Authentication Protocol) タイプの設定 」を参照してください。

多くの古い暗号化プロトコルは、もはや安全とは見なされていません。ネットワークでサポートされている最新の認証と暗号化を使用します。

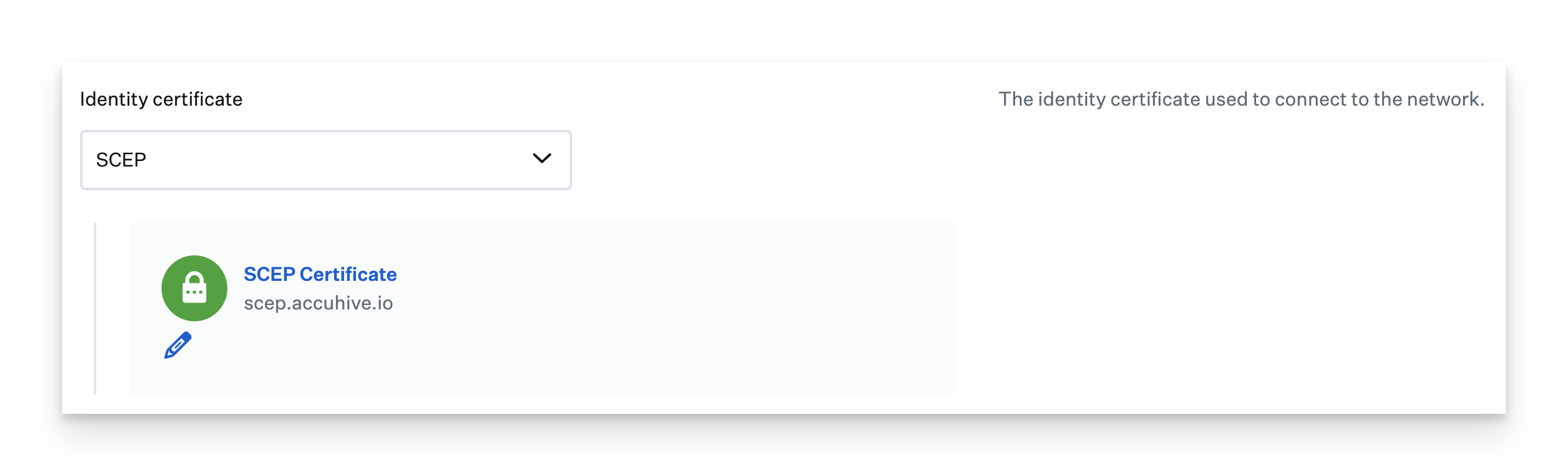

ID 証明書の設定

ID 証明書は、AD CS、SCEP を使用するか、PKCS #12 ファイルをアップロードして構成できます。ID 証明書の設定手順については、サポート記事「 802.1X 認証での ID 証明書の使用 」を参照してください。

SCEP の設定

ID 証明書に SCEP を使用する場合は、SCEP が別の SCEP Library Itemとしてではなく、イーサネットLibrary Item内にデプロイされていることを確認してください。

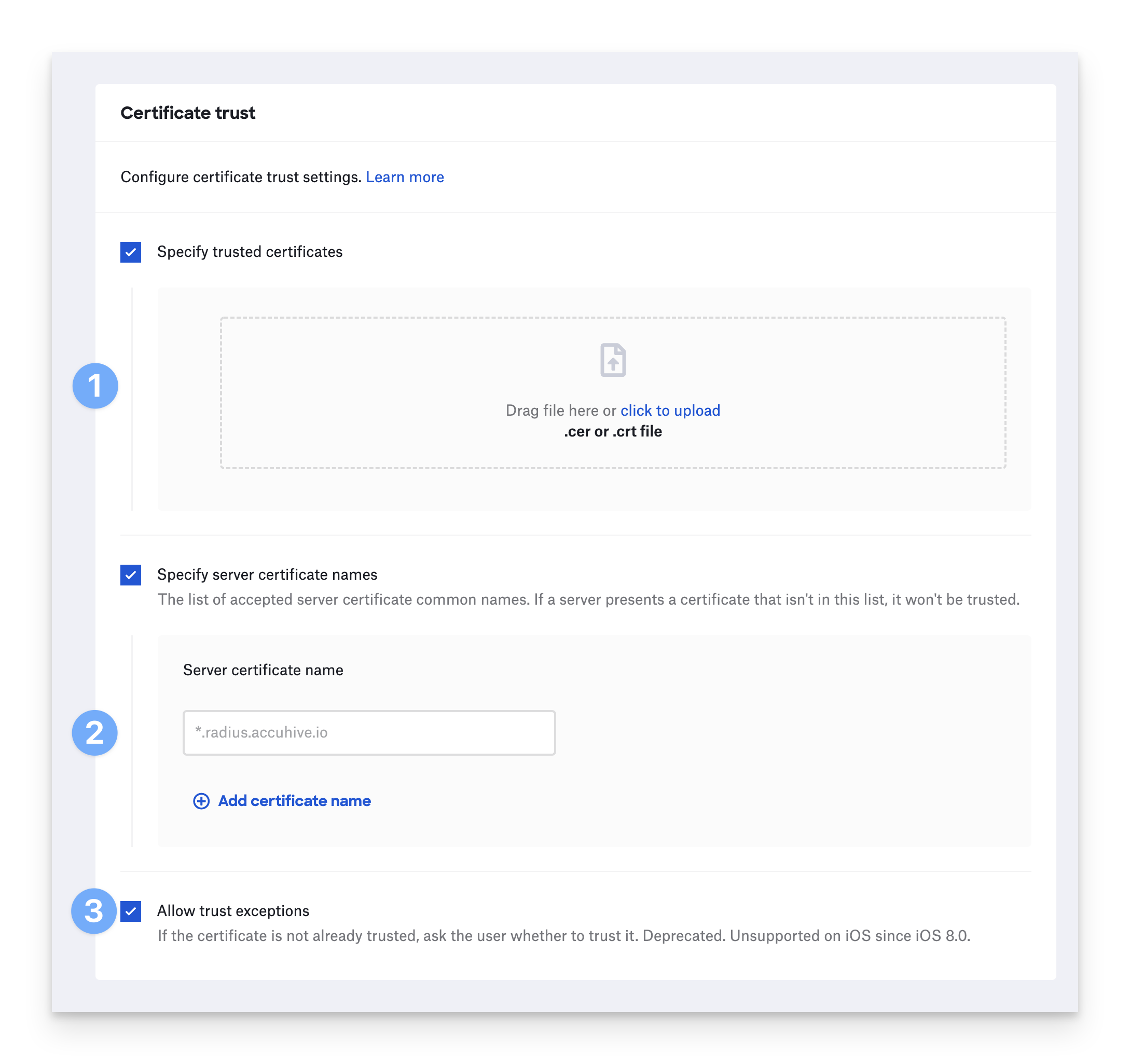

証明書信頼設定の構成

イーサネット Library Item で信頼できる証明書を指定することはお勧めしません。証明書を更新または変更した場合は、イーサネット プロファイル全体を再デプロイする必要があり、デバイスがネットワークから切断される可能性があります。ルート証明書と中間証明書は別々の証明書 Library Itemsとしてデプロイする必要があり、必要なすべての証明書サーバーを「 サーバー証明書名の指定 」セクションにリストする必要があります。

別の証明書Library Itemを使用して、RADIUSサーバーの信頼できる証明書チェーンをインストールします。次に、 サーバー証明書名の指定 の Ethernet Library Itemで、これらの証明書の名前を指定します。詳細については、Apple のガイド「 Apple デバイスを 802.1X ネットワークに接続する」を参照してください。

ほとんどのエンタープライズ環境では、デバイスが 802.1X 認証サーバー (通常は Remote Access Dial-In User Server) (RADIUS)) を信頼する必要があります。 [証明書の信頼] 設定では、サーバー デバイスによって提示される証明書が信頼する証明書を構成できます。デバイスが認証サーバーを信頼していない場合、ユーザーはそれを信頼するように求められます。

信頼するように構成されたデバイスの証明書を提供する場合は、[信頼できる証明書を指定する] を選択します。次に、証明書を .cer または .crt 形式でアップロードします。

デバイスが信頼する証明書の DNS 名を指定する場合は、[サーバー証明書名を指定する] を選択します。次に、DNS名を入力します。ワイルドカードを使用できます。

提示された証明書が検証に失敗した場合に認証サーバーを信頼するかどうかをユーザーに確認する場合は、[ 信頼の例外を許可する ] を選択します。このオプションは、新しいバージョンの [ macOS および iOS] では非推奨です。

プロキシ設定の構成

ネットワーク プロキシを使用するようにデバイスを構成するには、[ プロキシ ] セクションで設定を構成します。

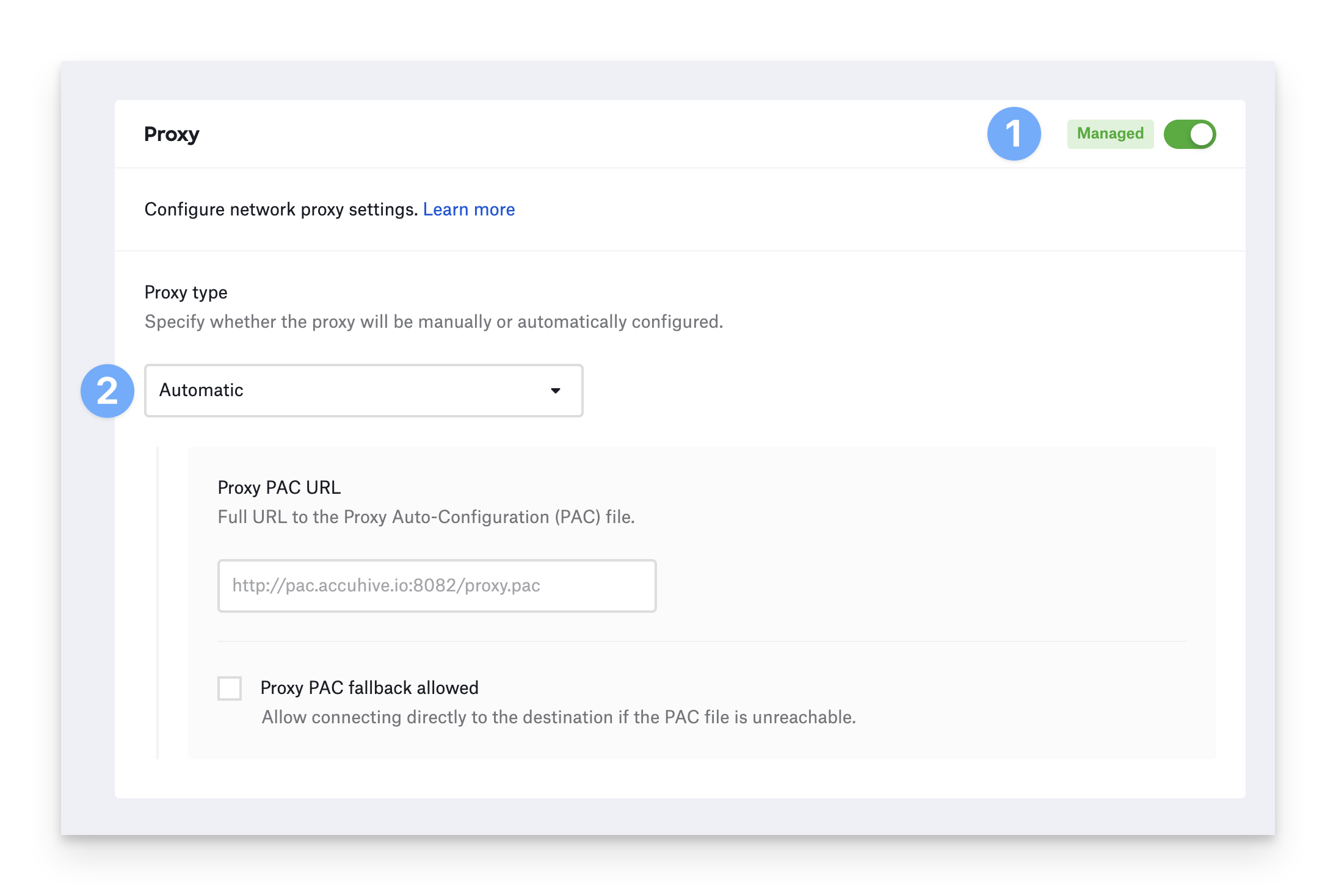

ネットワーク プロキシ設定を構成するには、[ プロキシ ] セクションを [管理対象] に切り替えます。

プロキシ自動設定(PAC)ファイルを使用するようにデバイスを設定するには、プロキシタイプで[自動]を選択します。

デバイスが PAC ファイルを検索できる プロキシ PAC URL を指定します。

PAC ファイルが使用できないときにデバイスが宛先への直接接続を試みる場合は、[ プロキシ PAC フォールバック許可] を選択します。

特定のプロキシを使用するようにデバイスを設定するには、[プロキシタイプ] で [手動] を選択します。

プロキシ サーバーとポートを指定します。

プロキシで認証が必要な場合は、 プロキシ ユーザー名 と プロキシ パスワードを入力します。