Si experimenta algún problema con Passport y Okta, lea nuestro artículo Passport Solución de problemas con Okta para obtener más información.

Configuración de la aplicación Okta

Al configurar el Passport Library Item, necesita el ID de cliente (ID de aplicación) y la URL del proveedor de identidad. Siga estos pasos para configurar la aplicación OIDC y recopilar la información necesaria.

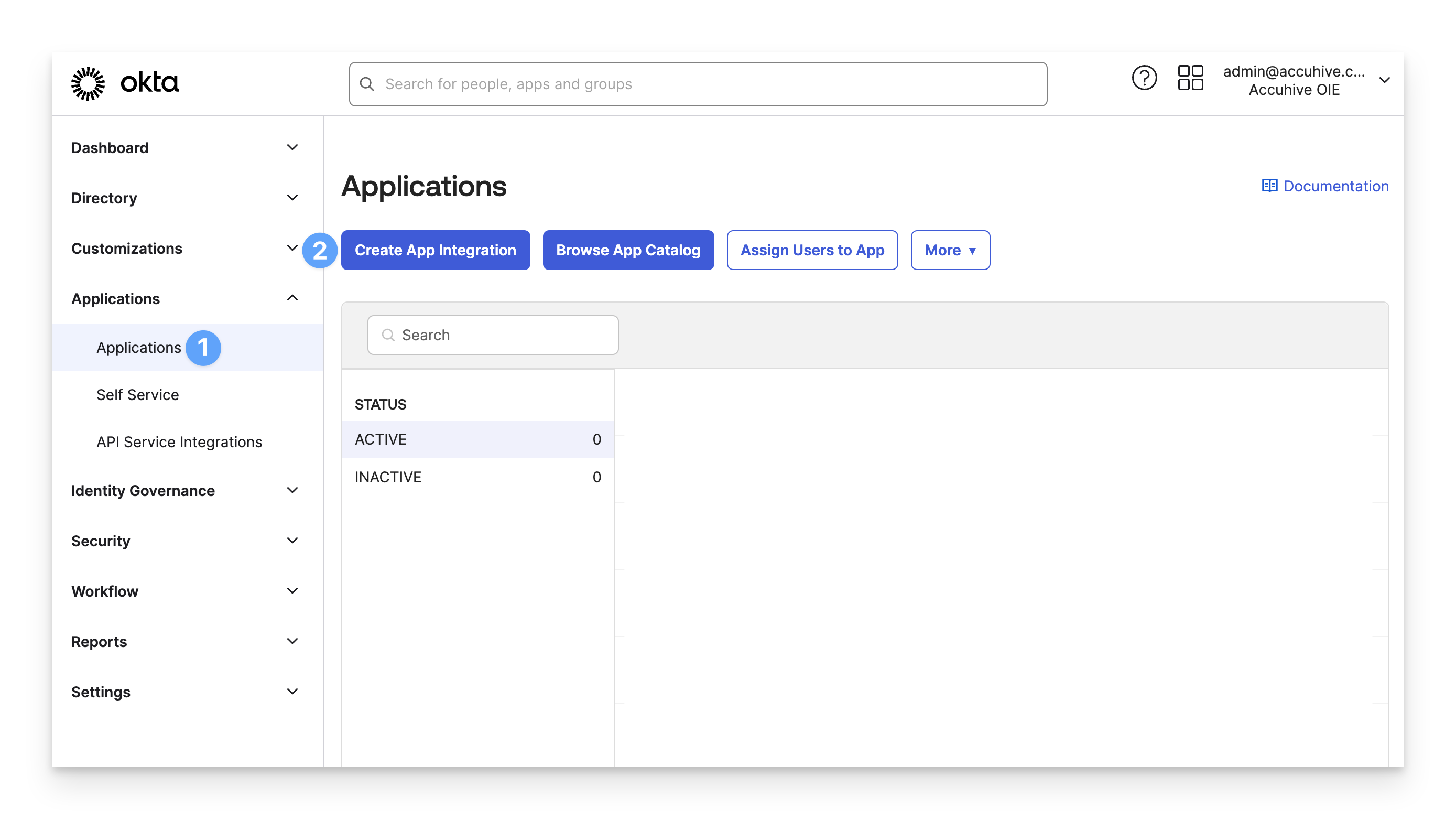

En la consola de administrador de Okta, en el panel de menú de la izquierda, expanda la sección Aplicaciones y seleccione Aplicaciones.

Haga clic en Crear integración de aplicaciones.

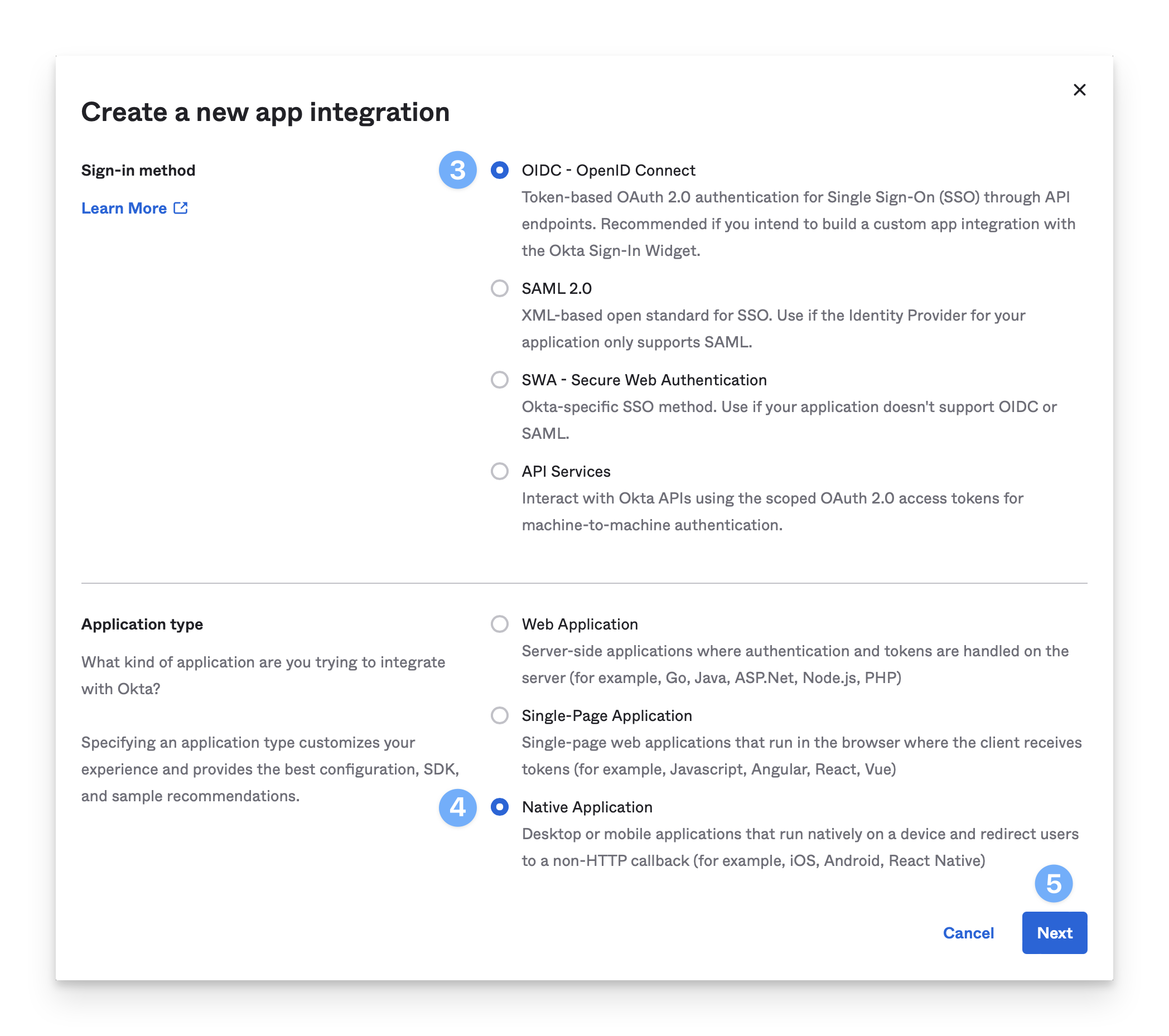

En Método de inicio de sesión, seleccione OIDC - OpenID Connect.

En Tipo de aplicación, seleccione Aplicación nativa.

Haga clic en Siguiente.

En el campo Nombre de integración de aplicaciones, introduzca un nombre como Kandji Passport.

En la sección Tipo de concesión , confirme que la casilla de verificación Actualizar token no está seleccionada. Esta opción debe estar desactivada para garantizar que Passport solicite a los usuarios que actualicen su contraseña de Mac mientras están conectados si cambia su contraseña de Okta.

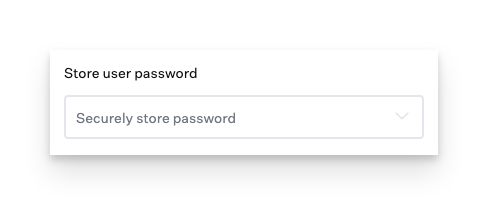

La configuración Almacenar contraseña de usuario en el Passport Library Item debe establecerse en Almacenar contraseña de forma segura para que los usuarios reciban el mensaje de actualización de contraseña.

Si está utilizando Okta Identity Engine, haga clic en Avanzado para mostrar opciones adicionales.

En la sección Otras concesiones , seleccione la casilla de verificación Contraseña del propietario del recurso.

Nota: Si su instancia de Okta aún no se ha actualizado de Classic a Okta Identity Engine (OIE), no se mostrarán el tipo de concesión Código de interacción y otras opciones.

.png)

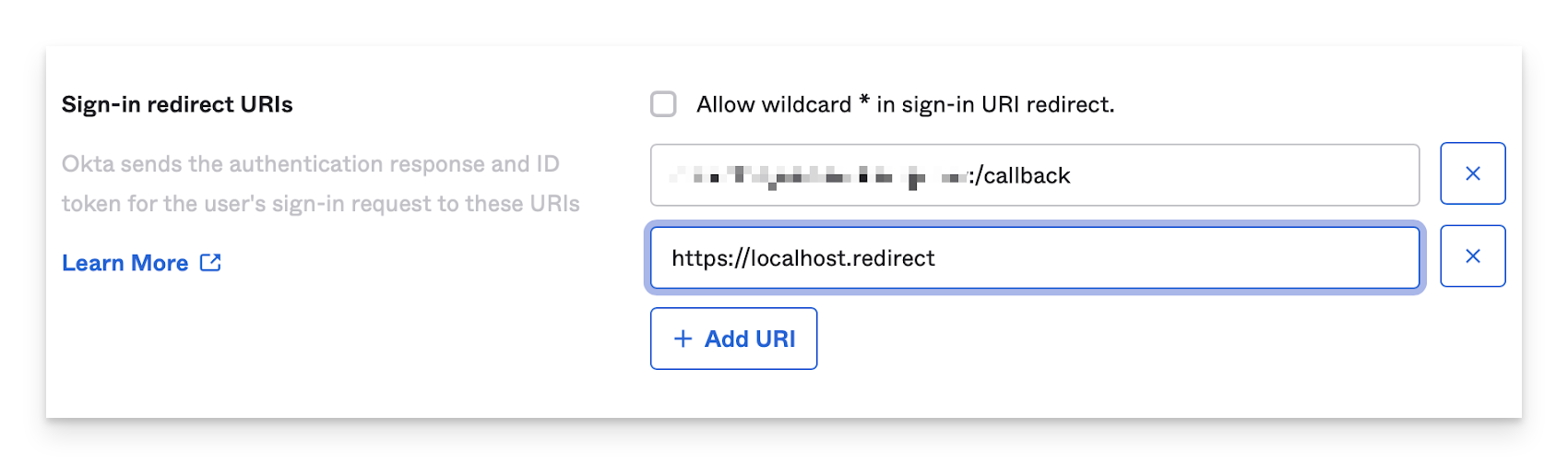

En la sección URI de redireccionamiento de inicio de sesión , haga clic en Agregar URI.

En el nuevo campo que aparece, introduzca lo siguiente:

https://localhost.redirect

Se debe usar el mismo URI de redireccionamiento de inicio de sesión en el Passport Library Item en el campo URI de redireccionamiento de la sección Modo de autenticación.

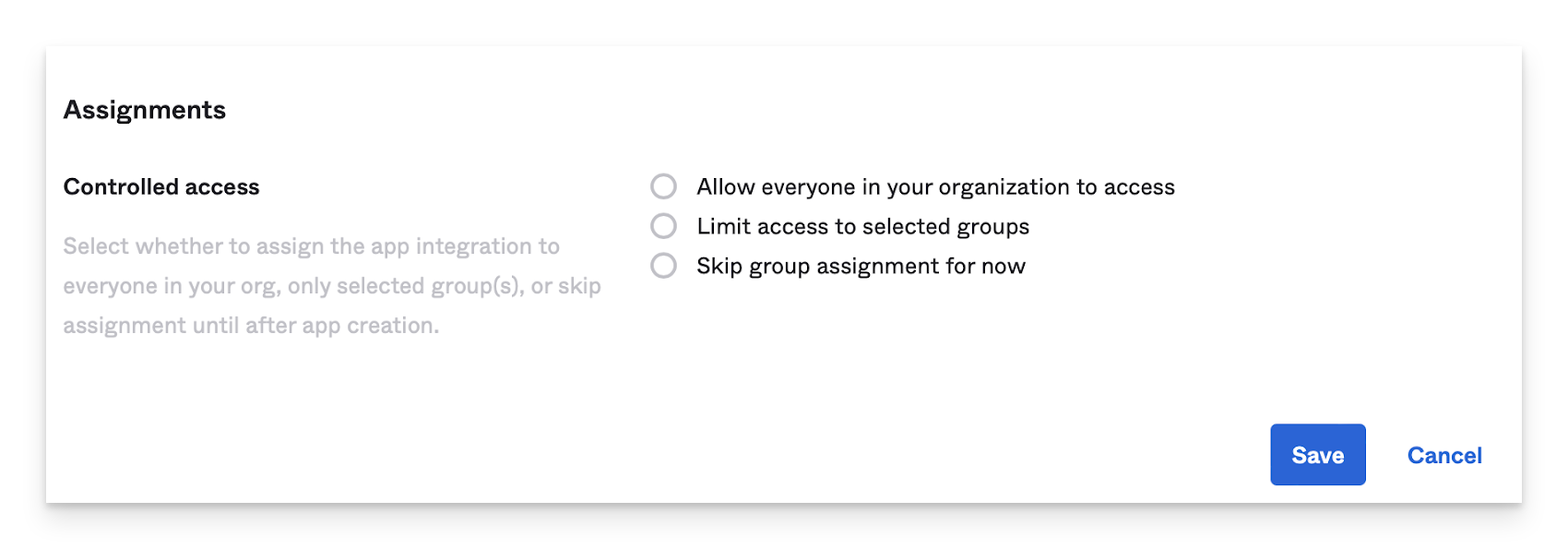

En la sección Asignaciones, seleccione si desea asignar la integración de la aplicación a todos los miembros de su organización, solo a los grupos seleccionados u omitir la asignación hasta después de la creación de la aplicación.

Haga clic en Guardar.

Abra un documento de texto seguro que pueda usar para almacenar valores para esta aplicación OIDC. Necesitará estos detalles cuando configure el Passport Library Item.

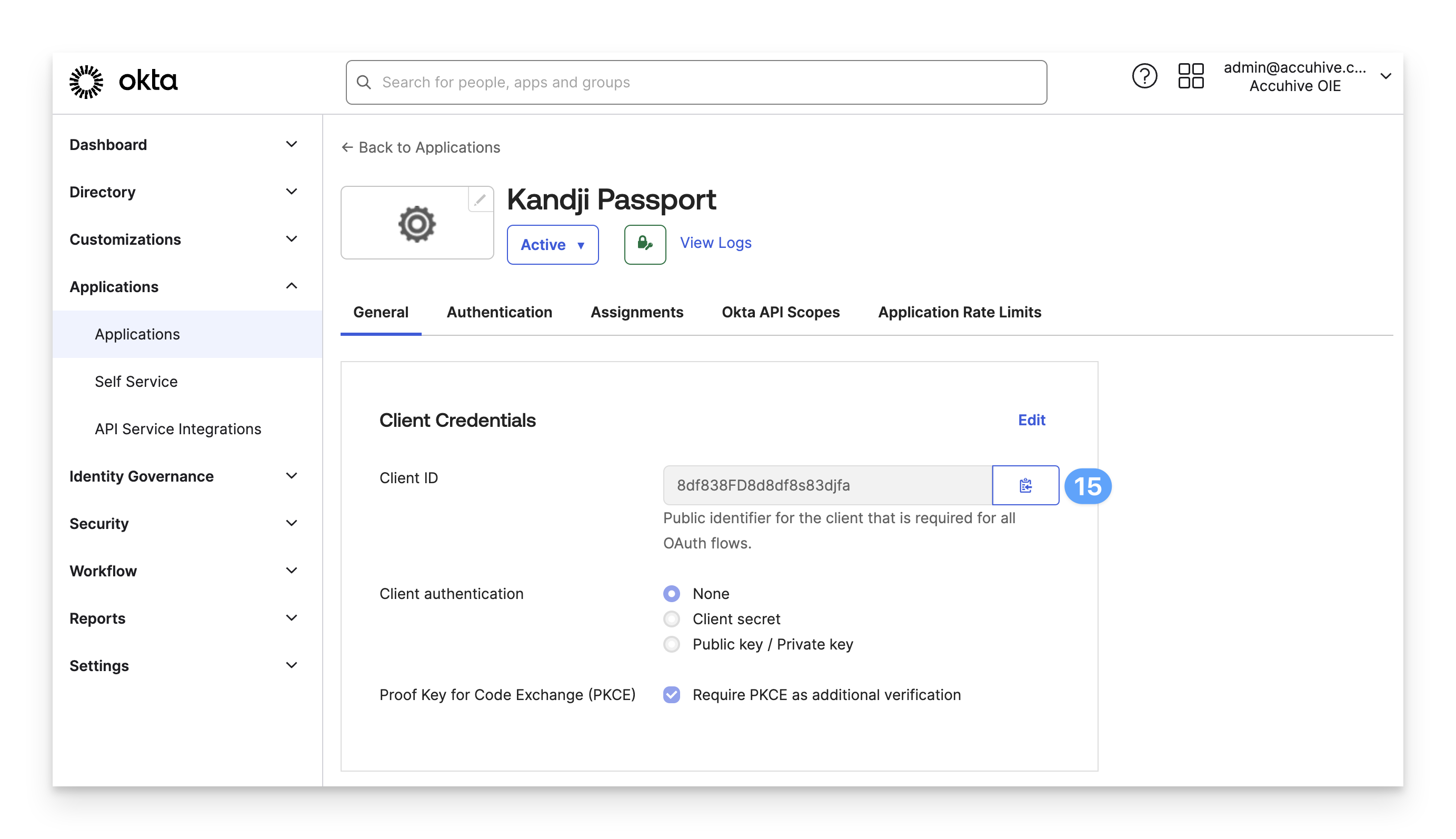

En la pestaña General de la aplicación OIDC que acaba de crear, en el lado derecho del campo ID de cliente , haga clic en el icono de copia (parece un portapapeles).

Pegue el valor en su documento de texto seguro.

Copie la fórmula para la URL del proveedor de identidad del siguiente texto:

https://yourOktaDomain/.well-known/openid-configurationPegue el texto en su documento de texto seguro.

En tu documento de texto seguro, reemplaza tuOktaDomain por tu dominio Okta.

No necesita una regla de directiva de inicio de sesión personalizada, pero si agrega una, asegúrese de que MFA esté deshabilitada.

Con la configuración de Okta completa, asigne la aplicación a los usuarios que usan Passport para iniciar sesión en sus sistemas Mac y vaya a la aplicación web Kandji para configurar el elemento de biblioteca Passport.

Habilitar la autenticación multifactor (MFA)

La política de MFA en Okta debe aplicarse a los usuarios o grupos, no a la aplicación Passport en Okta.

Al usar MFA con Passport, es necesario modificar algunas configuraciones en Okta y en el Passport Library Item de la aplicación web Kandji . A continuación se muestran las instrucciones de MFA para Okta Identity Engine (OIE) y Classic Engine.

Motor de identidad de Okta

Autenticadores de Okta

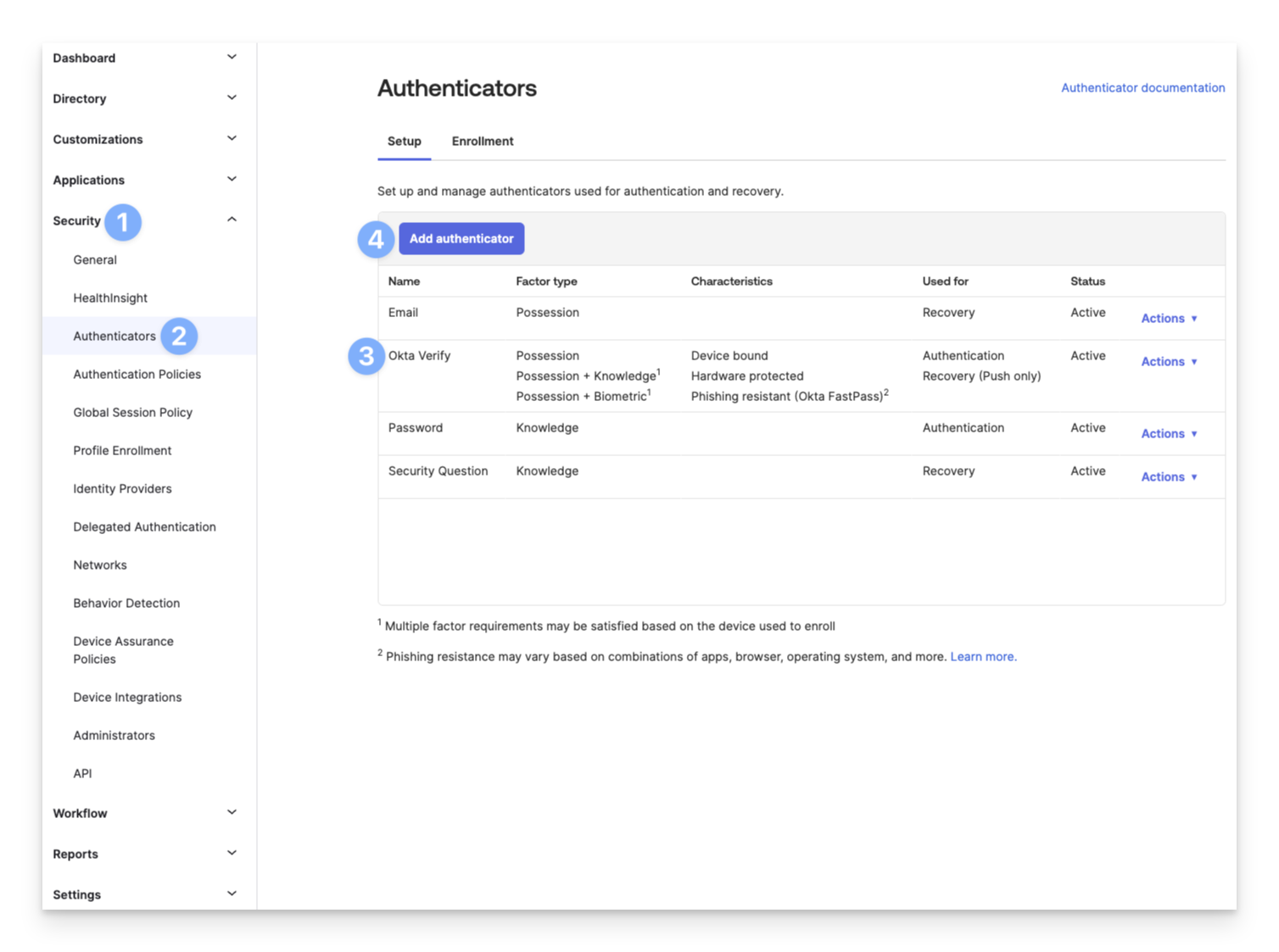

Expanda la sección Seguridad desde la navegación de la izquierda.

Haga clic en Autenticadores.

Asegúrese de que aparezca al menos un método de autenticación multifactor, como Okta Verify.

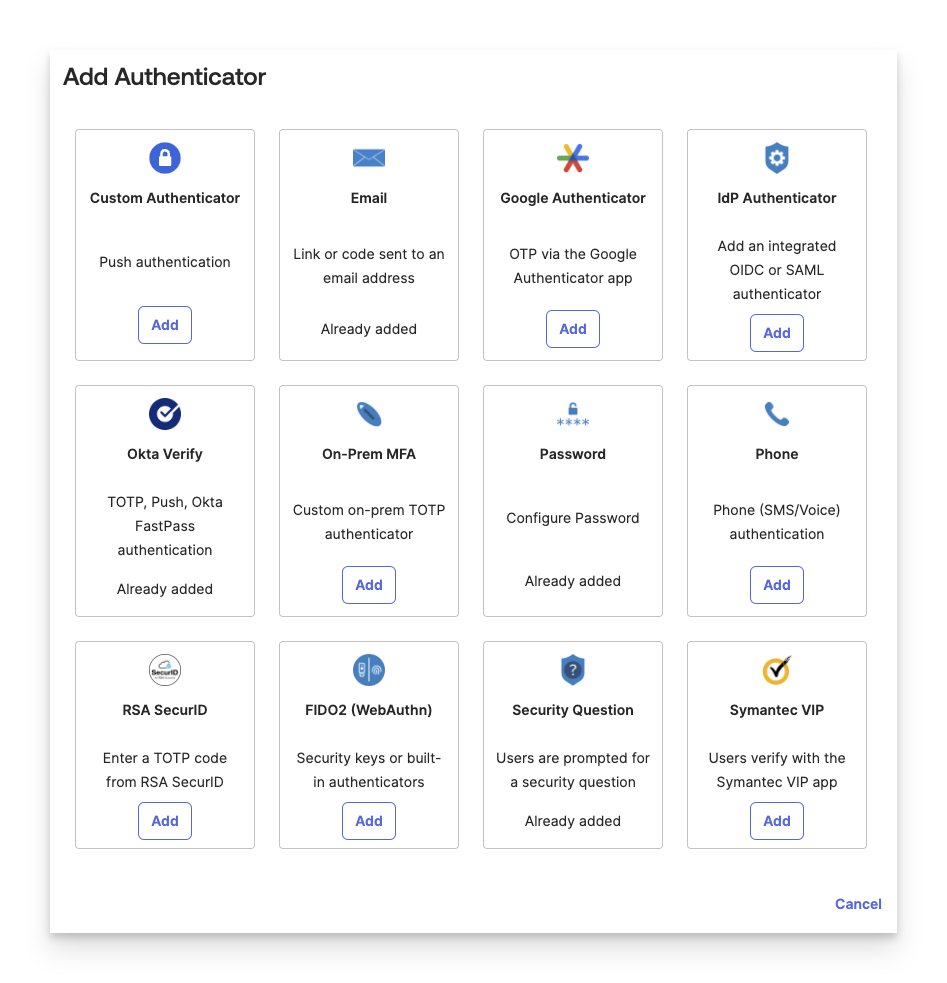

Si no aparece ningún método multifactor, haga clic en el botón Agregar autenticador .

Haga clic en el botón Agregar debajo de los autenticadores necesarios.

Complete los pasos adicionales para el autenticador.

Haga clic en Agregar.

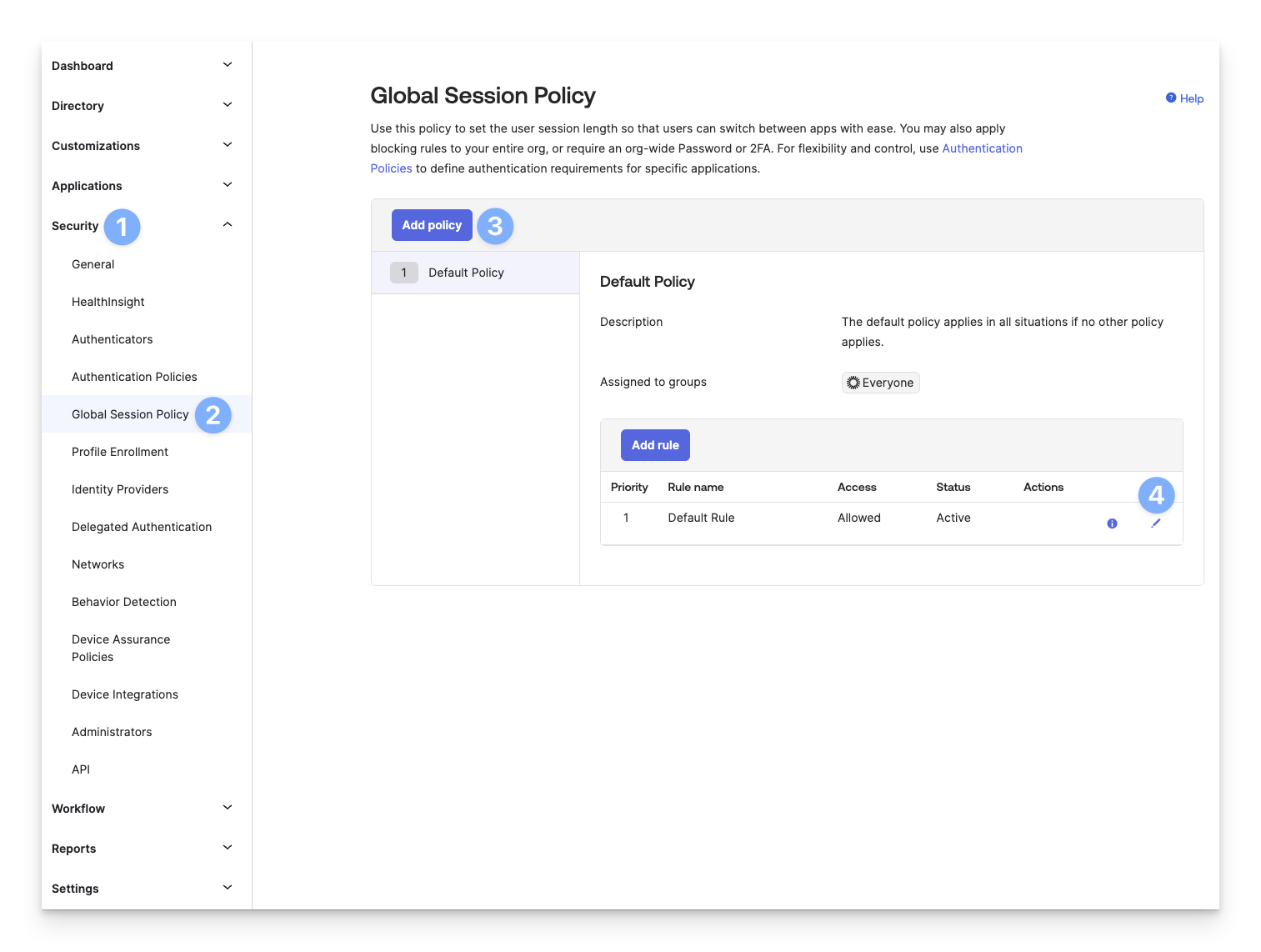

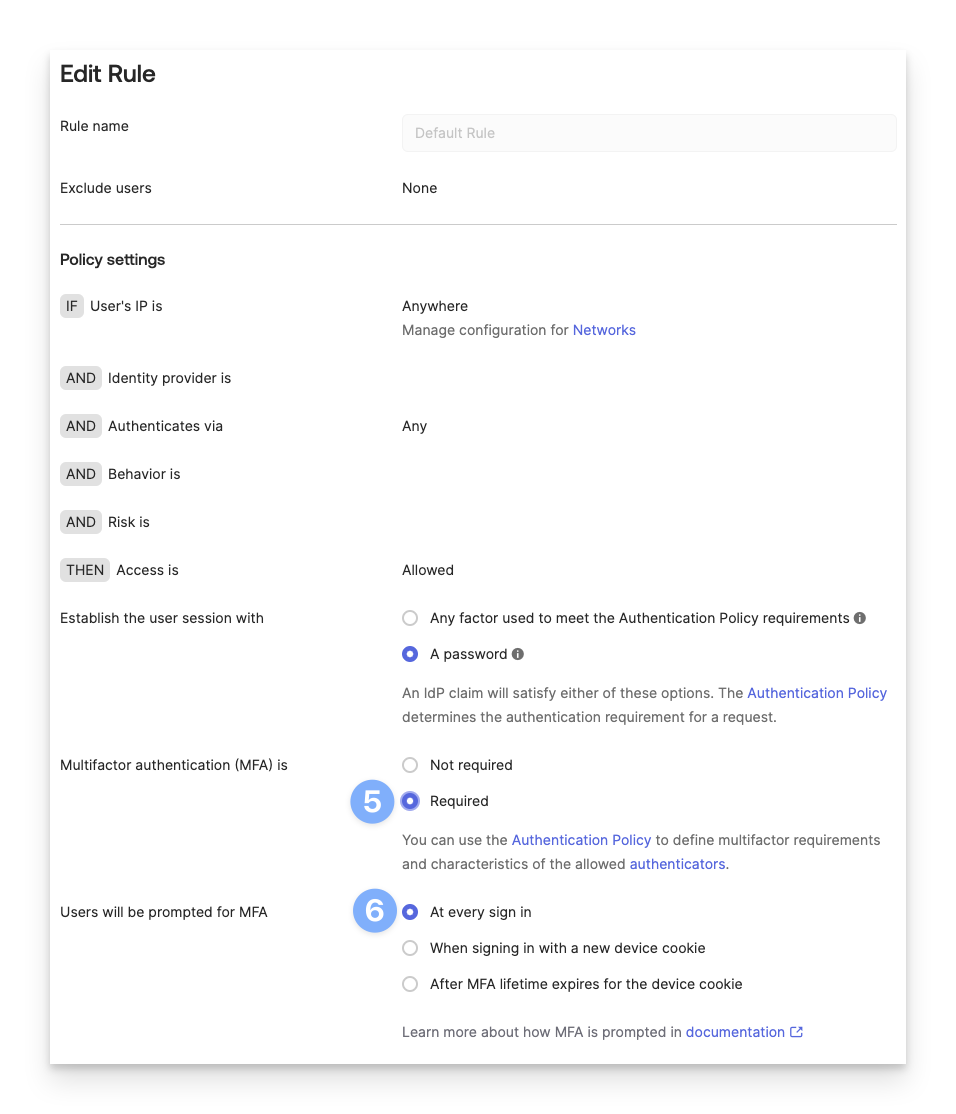

Política de sesión global de Okta

Expanda la sección Seguridad desde la navegación de la izquierda.

Haga clic en Directiva de sesión global.

Haga clic en Agregar directiva.

O haga clic en el lápiz para editar la política predeterminada existente.

Establezca la autenticación multifactor (MFA) en Obligatorio.

Establezca Usuarios se le pedirá MFA en En cada inicio de sesión.

Desplácese hacia abajo y haga clic en Actualizar regla o Crear regla.

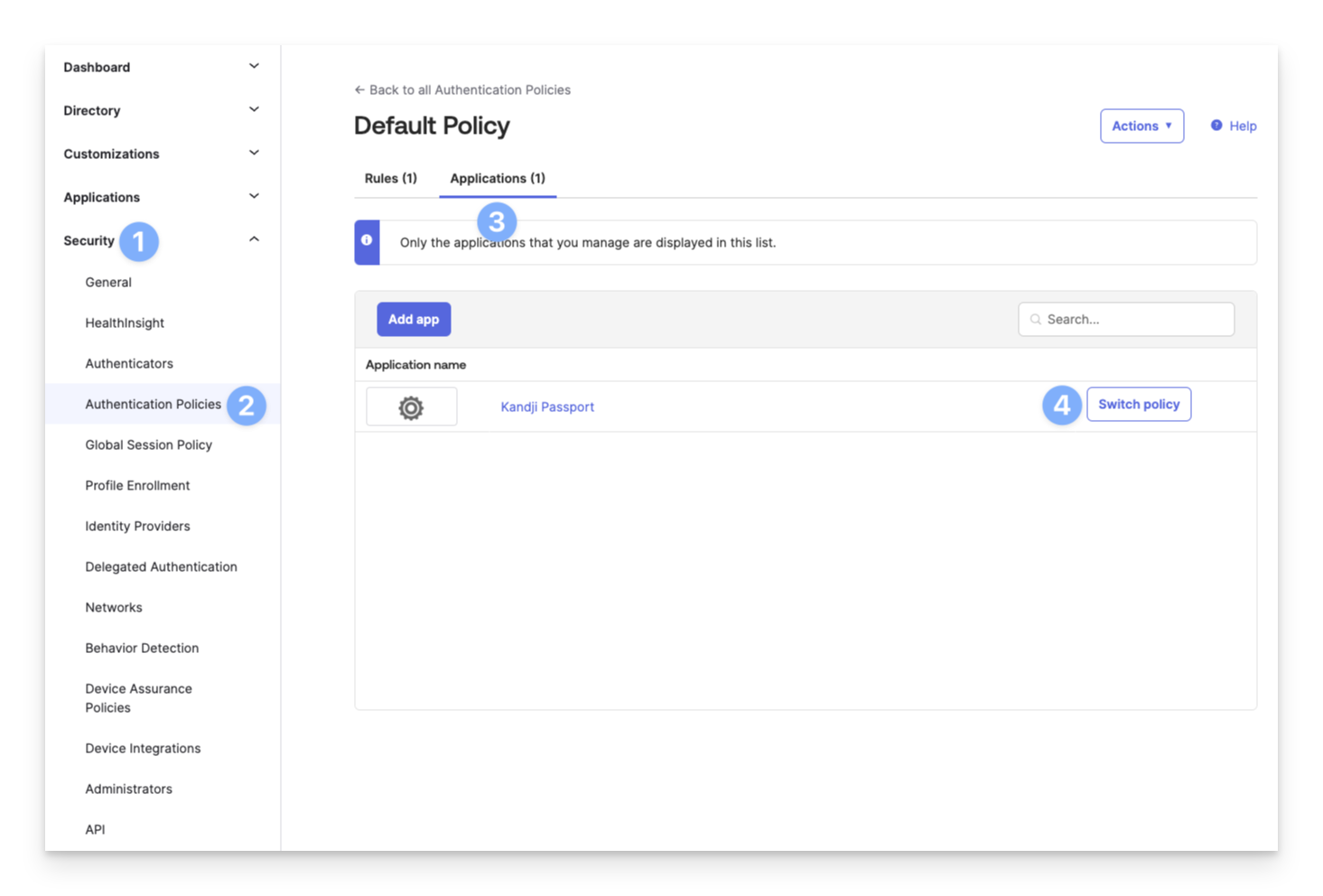

Políticas de autenticación

Expanda la sección Seguridad desde la navegación de la izquierda.

Haga clic en Políticas de autenticación.

Haga clic en Aplicaciones.

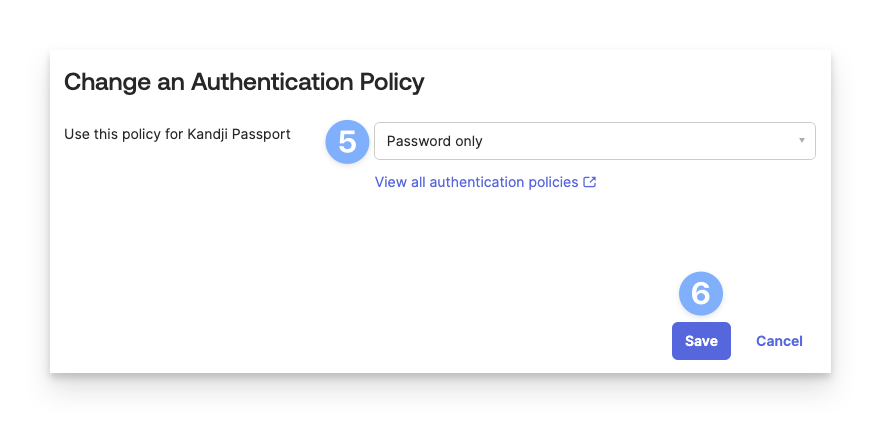

Haga clic en Cambiar directiva junto a su aplicación Kandji Passport .

Seleccione Solo contraseña para la directiva Usar esta directiva para Kandji Passport .

Haga clic en Guardar.

Motor clásico

Configuración de Okta MFA

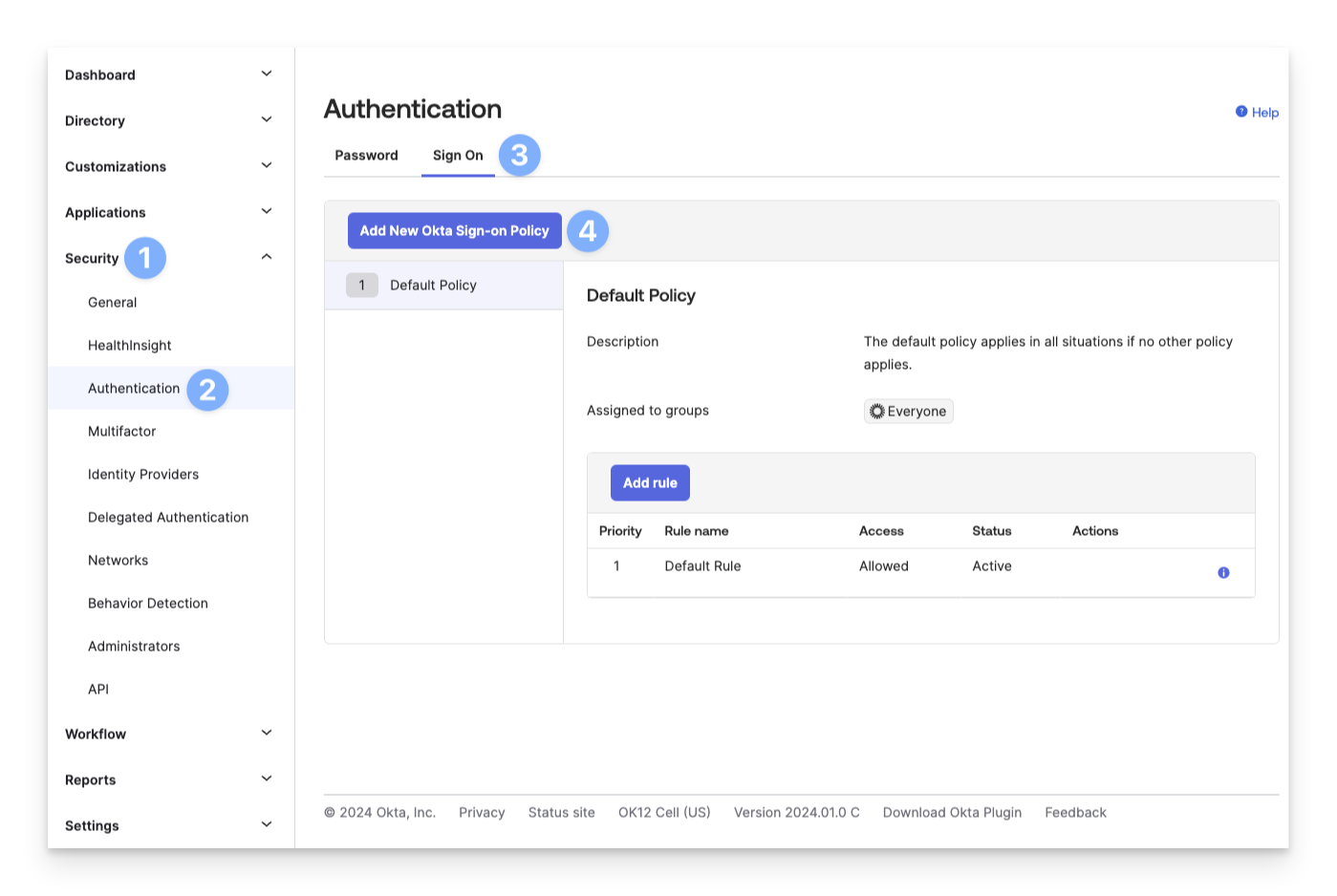

Expanda la sección Seguridad desde la navegación de la izquierda.

Haga clic en Autenticación.

Haga clic en Iniciar sesión.

Haga clic en Agregar nueva política de inicio de sesión de Okta

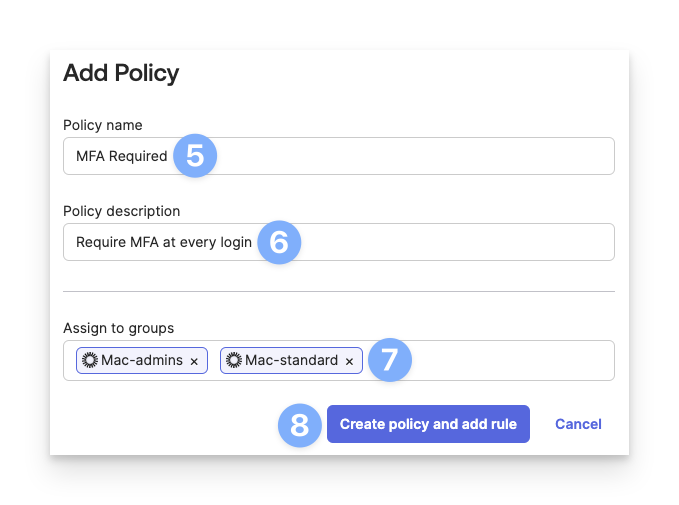

Introduzca un nombre de directiva similar a MFA requerido.

Introduzca una descripción de la directiva.

Seleccione los grupos que se asignarán a este requisito de MFA.

Haga clic en Crear directiva y agregar regla.

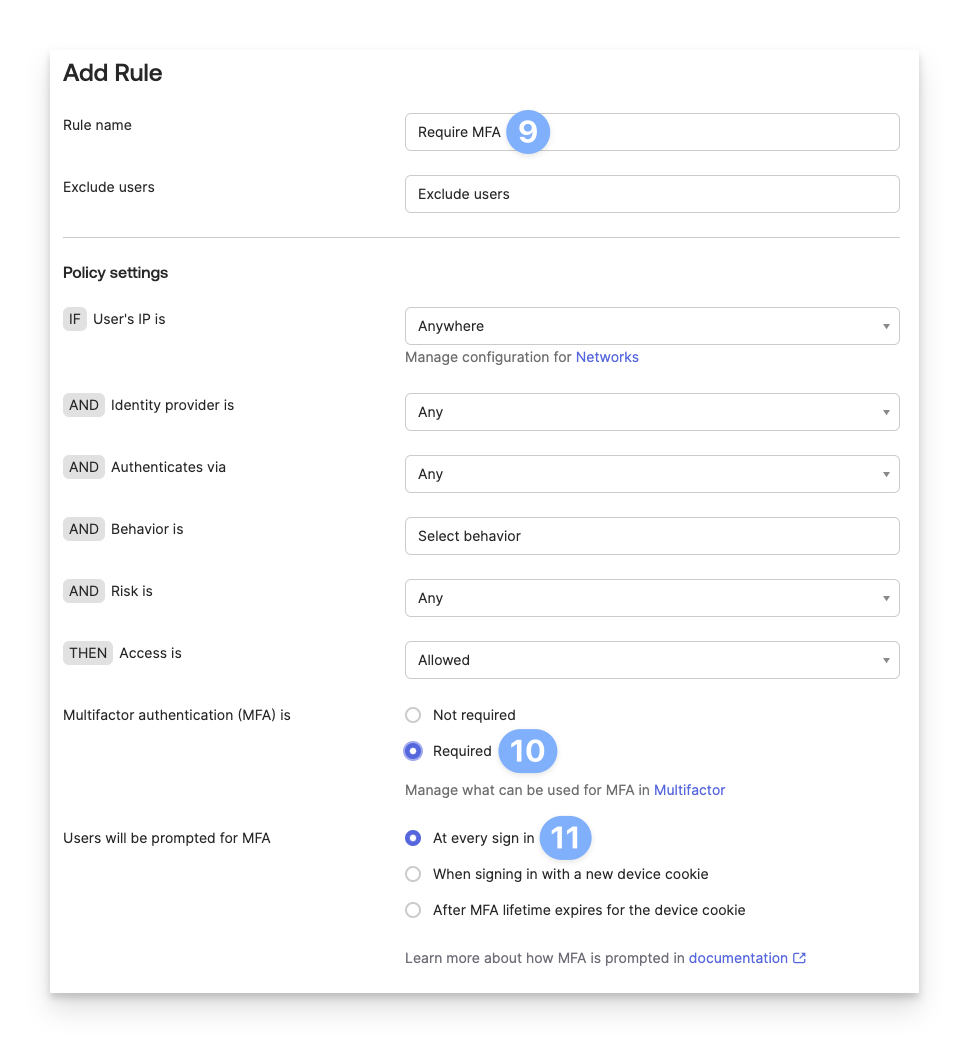

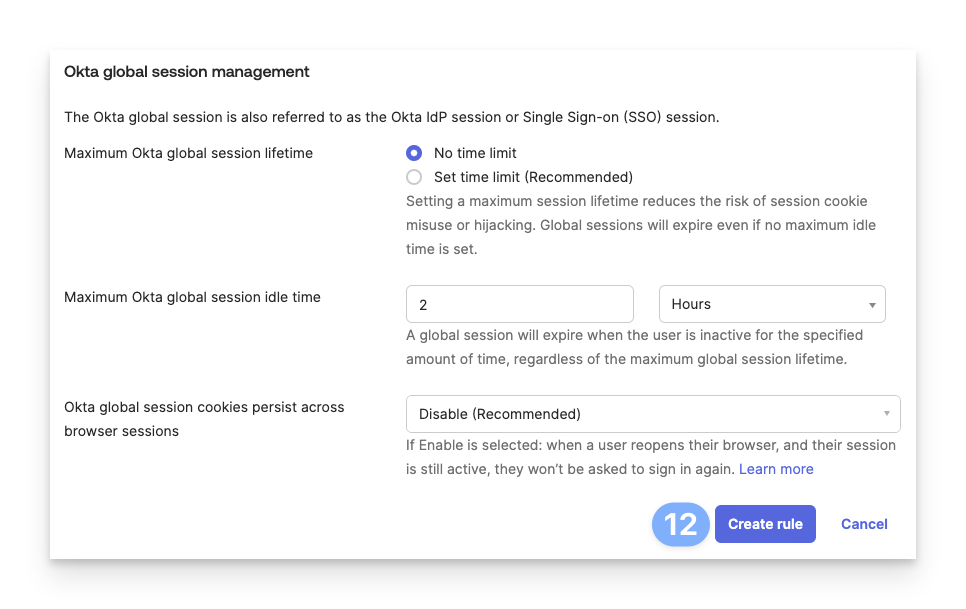

Introduzca el nombre de la regla.

Seleccione Necesario para la configuración La autenticación multifactor (MFA) es .

Seleccione En cada inicio de sesión para los usuarios se les pedirá la configuración de MFA .

Haga clic en Crear regla en la parte inferior de la ventana.

Configuración Library Item

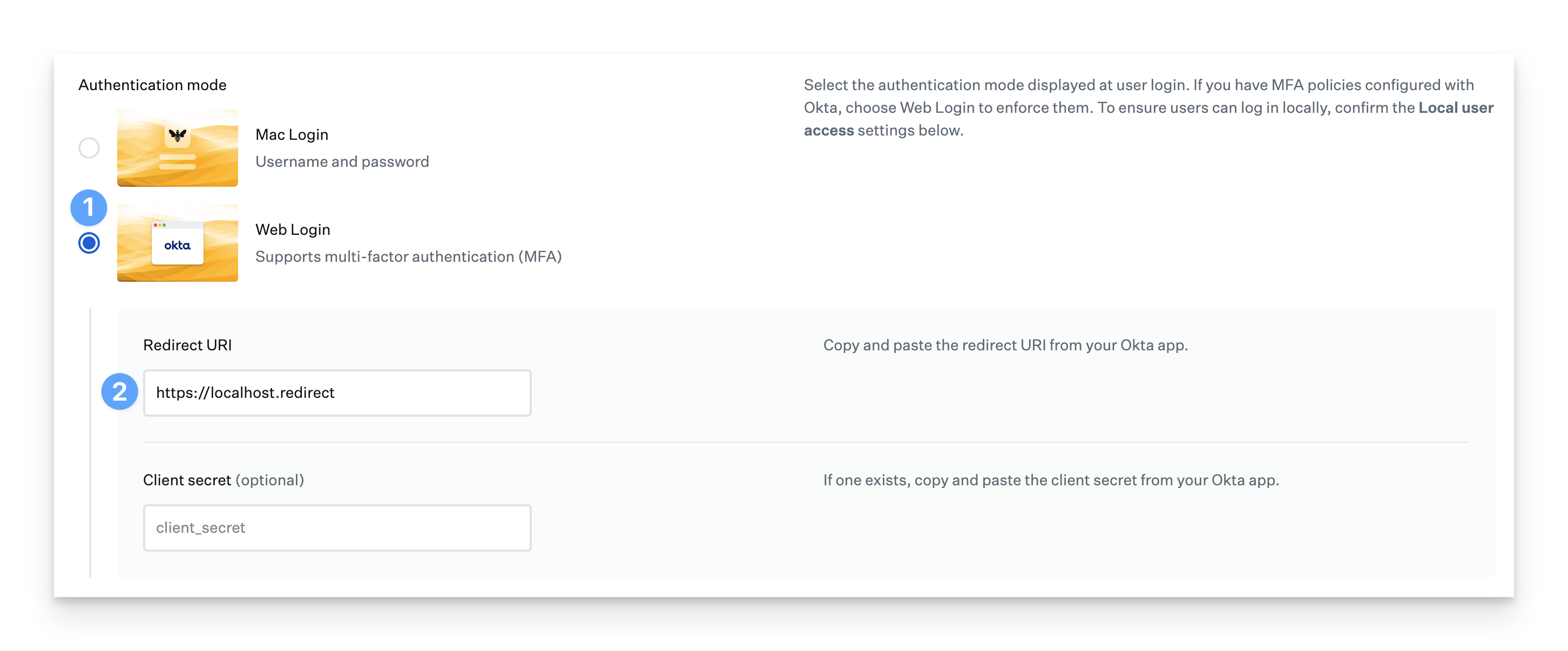

Seleccione el botón de opción junto a Inicio de sesión web para admitir la autenticación multifactor (MFA).

En el campo URI de redireccionamiento, escriba lo siguiente:

https://localhost.redirect

Haga clic en el botón Guardar.

Aprovisionamiento de usuarios

Siga estos pasos si planea usar la información de grupo en Okta para determinar el tipo de cuenta de usuario. Los grupos que usa en Okta no tienen que comenzar con Mac, pero estos pasos usan Mac, como ejemplo.

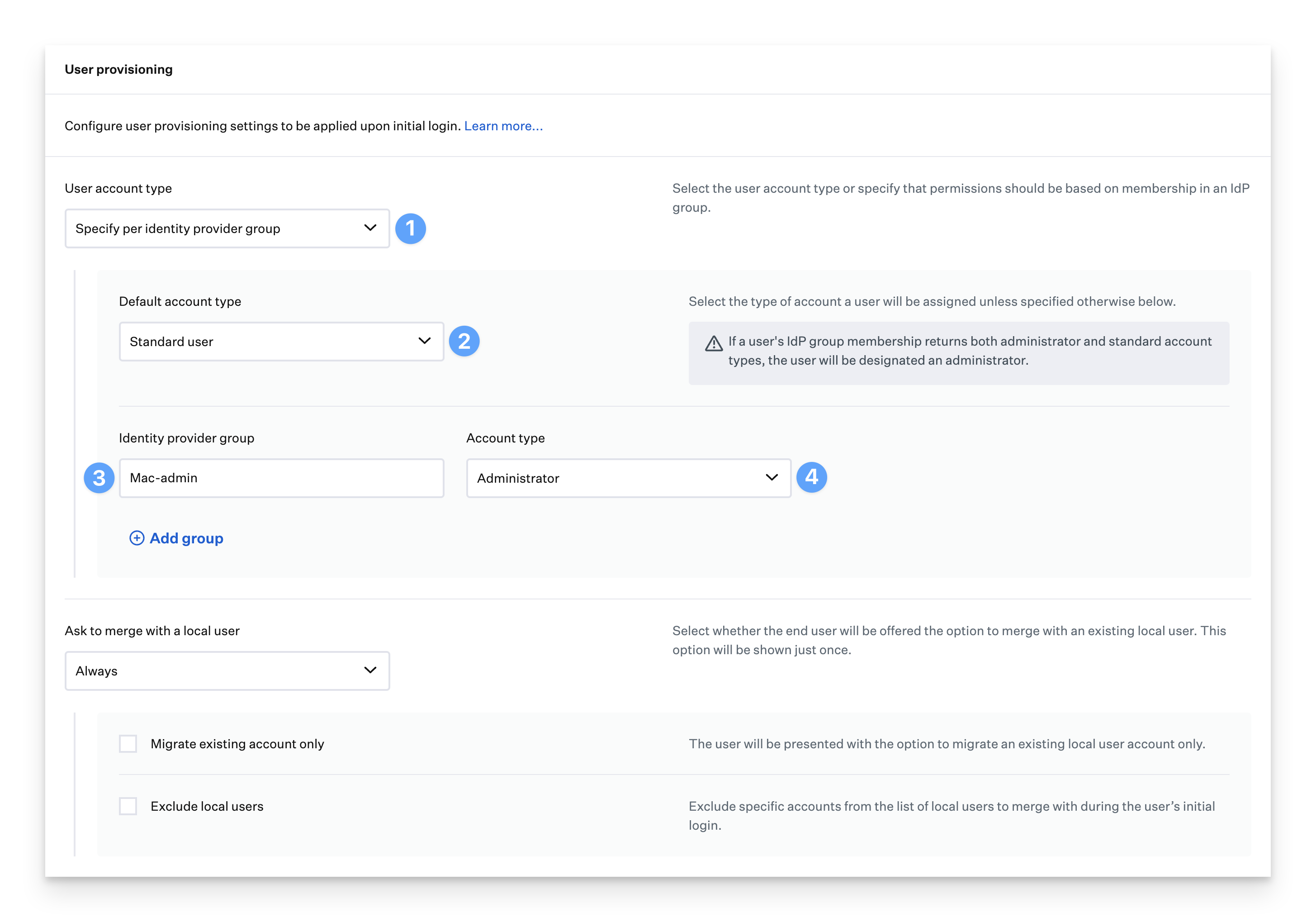

En el Passport Library Item, haga clic en el menú Tipo de cuenta de usuario en la sección Aprovisionamiento de usuarios y seleccione Especificado por grupo de proveedores de identidad.

Seleccione el tipo de cuenta predeterminado en el menú desplegable.

En los campos Grupo de proveedores de identidad , introduzca los nombres de los grupos de Okta. En este artículo se utilizan grupos que comienzan con Mac- como ejemplo.

Para cada fila del grupo de proveedores de identidades , establezca el tipo de cuenta según corresponda.

A continuación, en Okta, en la aplicación OIDC de Passport , siga estos pasos para configurar el filtro de notificación de grupo para que comience con Mac- como ejemplo.

En la consola de administrador de Okta, en el panel de menú de la izquierda, expanda la sección Aplicaciones si es necesario y, a continuación, seleccione Aplicaciones.

Seleccione la aplicaciónKandji Passport que creó anteriormente.

Haga clic en la pestaña Iniciar sesión .

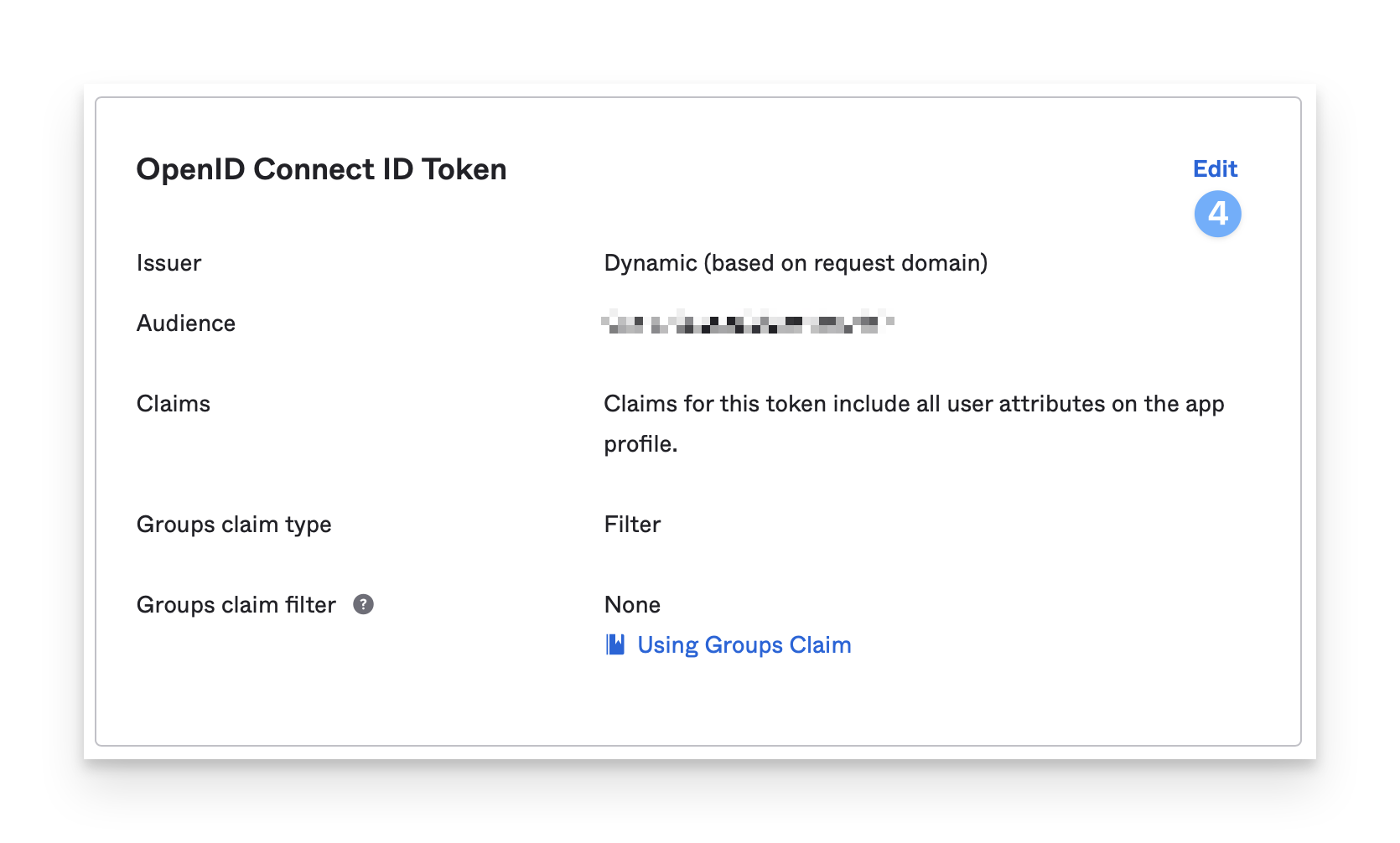

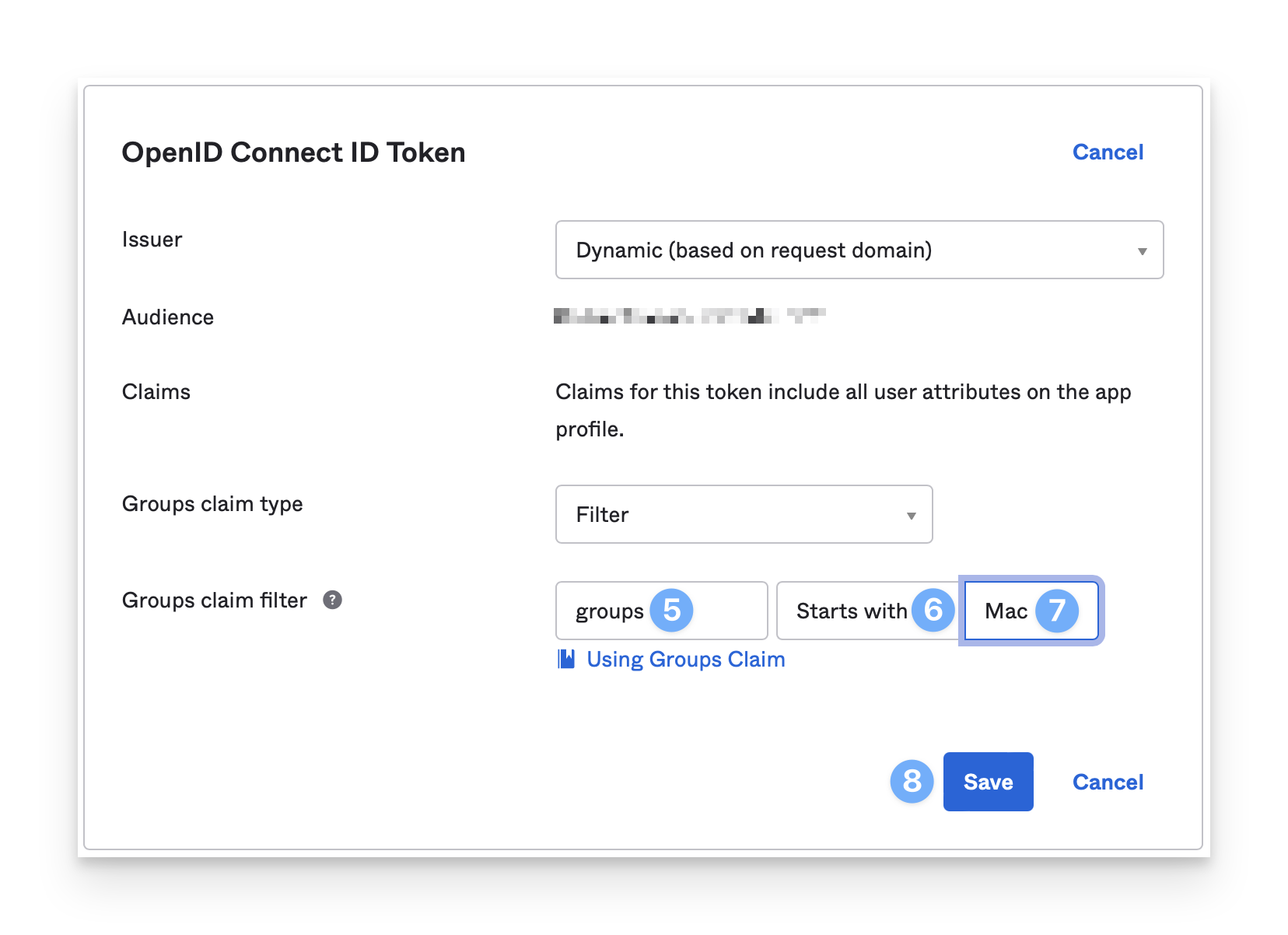

En la sección Token de ID de OpenID Connect , haga clic en Editar.

En la sección Filtro de notificaciones de grupos , deje el valor predeterminado: groups.

Deje el campo central en el valor predeterminado: Comienza con.

En el campo más a la derecha, ingrese Mac (suponiendo que los grupos de Okta que usa o usará comiencen con Mac).

Haga clic en Guardar.

Solución de problemas con Passport y Okta

Si experimenta algún problema con Passport y Okta, lea nuestro artículo Passport Solución de problemas con Okta para obtener información adicional.