¿Qué es la autenticación 802.1X?

802.1X es un estándar para controlar el acceso a una red. Garantiza que solo los dispositivos autorizados puedan conectarse, lo que hace que su red sea más segura. Este protocolo se utiliza tanto en redes cableadas (ethernet) como inalámbricas.

Cómo funciona la autenticación 802.1X

Hay tres partes principales involucradas en la autenticación 802.1X:

Suplicante : este es el dispositivo (como la Mac de su usuario) que desea unirse a la red. Proporciona credenciales al autenticador.

Autenticador : es un dispositivo de red, como un conmutador o un punto de acceso, que controla el acceso a la red. Comprueba las credenciales y decide si permitir que el dispositivo se conecte.

Servidor de autenticación : generalmente un servidor RADIUS, verifica las credenciales proporcionadas por el solicitante y le dice al autenticador si debe otorgar acceso.

Kandji utiliza MDM controles para configurar los ordenadores Mac con las credenciales necesarias para proporcionar al autenticador y a los servidores de autenticación. Trabaje con su equipo de red internamente para determinar los requisitos de su red antes de configurar e implementar este Library Item.

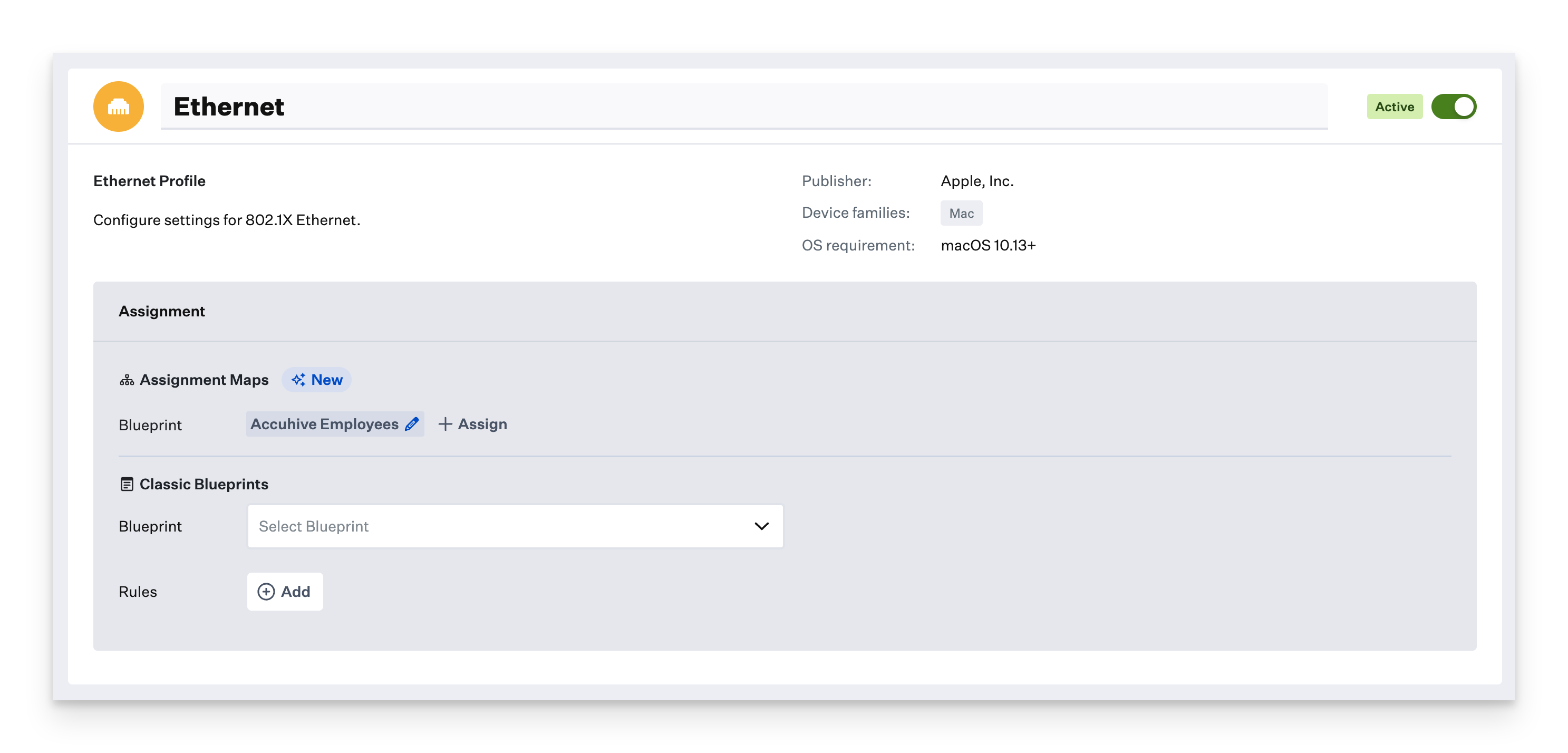

Agregar una Library Item Ethernet

Para agregar este Library Item a su Library en Kandji, siga los pasos descritos en el artículo Descripción general de la Library.

Asigne un nombre a la nueva Library Item Ethernet.

Asigne a su Blueprints deseado.

Configurar los ajustes de autenticación

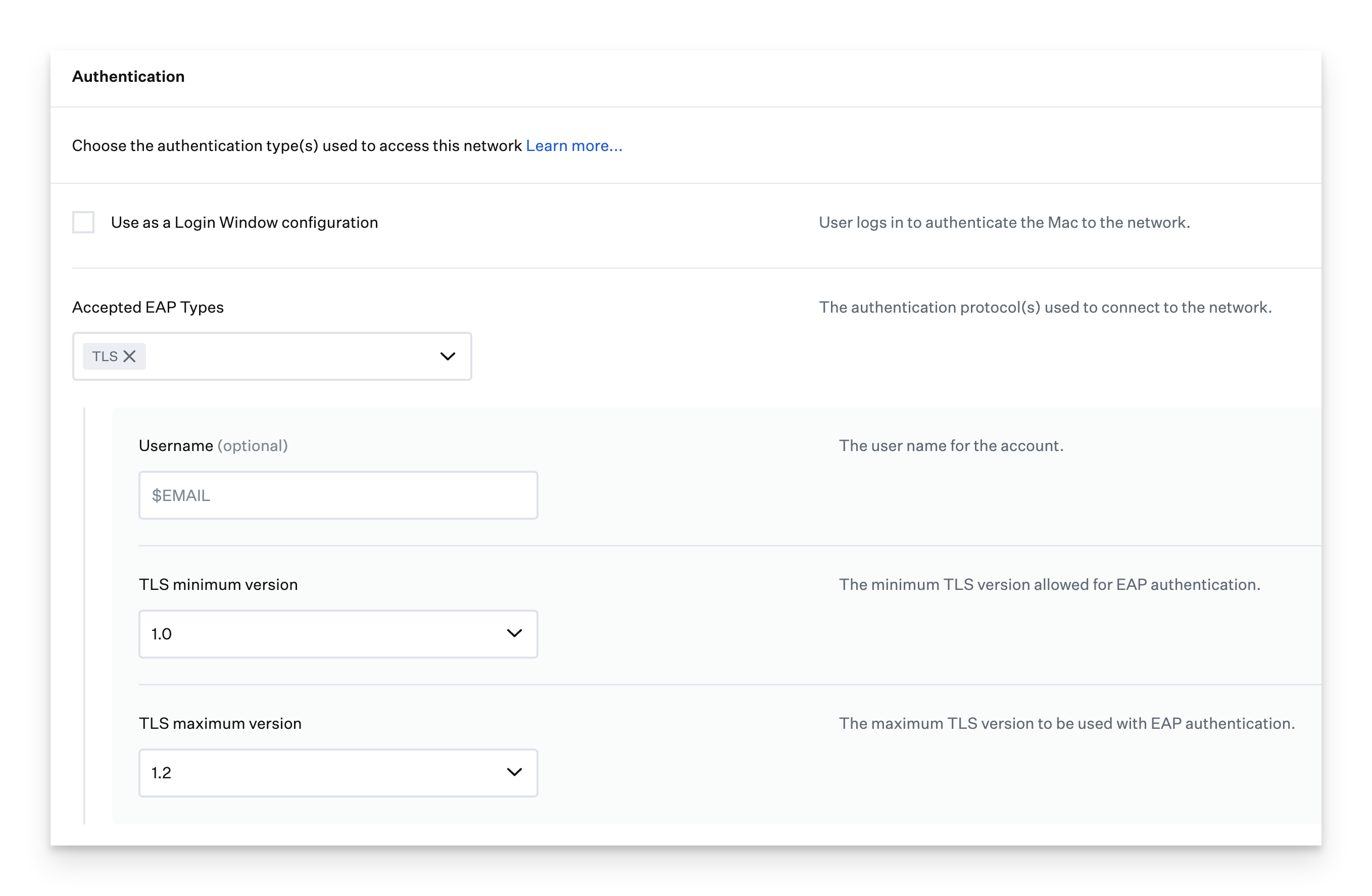

Usar como configuración de la ventana de inicio de sesión

El uso de esta configuración requiere la integración con un servicio de directorio. Consulta este artículo de soporte de Apple para obtener más información.

Esta configuración utiliza las credenciales introducidas en la ventana de inicio de sesión para autenticarse en la red mediante los protocolos 802.1X. Esto es especialmente útil en entornos en los que se requieren credenciales de usuario como método de autenticación de red. Cuando habilita esta configuración, las computadoras Mac se autenticarán en la red utilizando las credenciales proporcionadas en la pantalla de inicio de sesión, lo que significa que no tendrán conectividad de red antes de iniciar sesión.

Tipos de EAP aceptados

Seleccione los tipos de EAP aceptados que admite su red. Puede seleccionar más de uno y debe establecer todos los ajustes necesarios para los tipos de EAP seleccionados. Para obtener más información sobre la configuración de tipos específicos de EAP, consulte nuestro artículo de soporte Configuración de tipos de EAP (protocolo de autenticación extensible).

Muchos protocolos de cifrado antiguos ya no se consideran seguros. Utilice la autenticación y el cifrado más actualizados compatibles con su red.

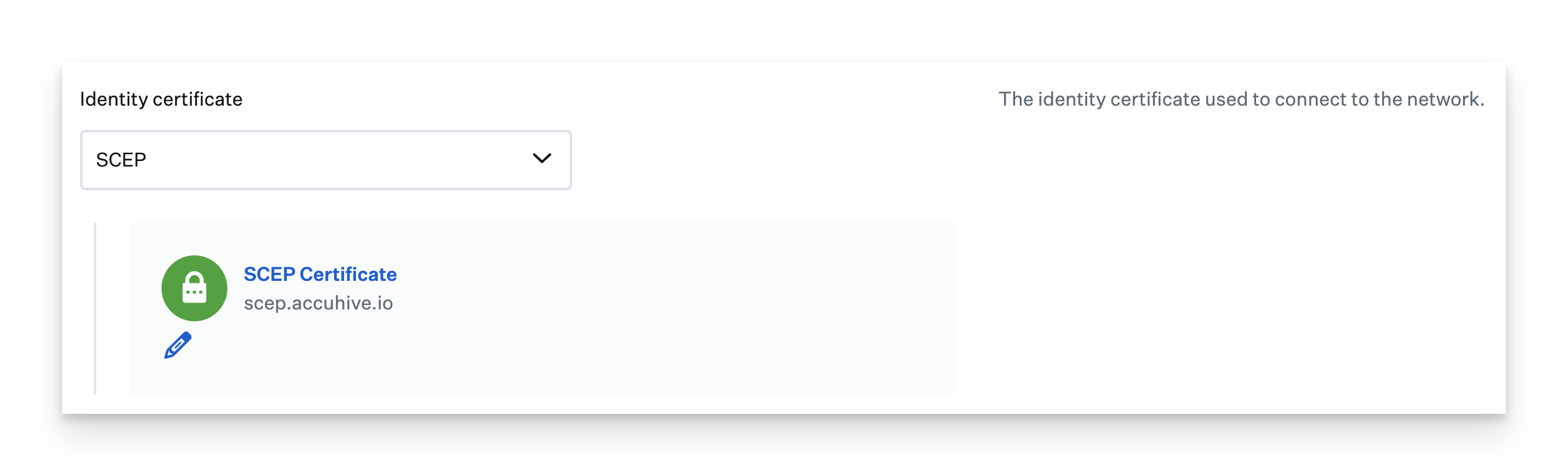

Configurar un certificado de identidad

Puede configurar un certificado de identidad mediante AD CS, SCEP o cargando un archivo PKCS #12. Para obtener instrucciones sobre cómo configurar certificados de identidad, consulte nuestro artículo de soporte Uso de certificados de identidad para la autenticación 802.1X.

Configurar SCEP

Al utilizar SCEP para certificados de identidad, asegúrese de que SCEP se implemente dentro del Library Item de Ethernet, no como un SCEP independiente Library Item.

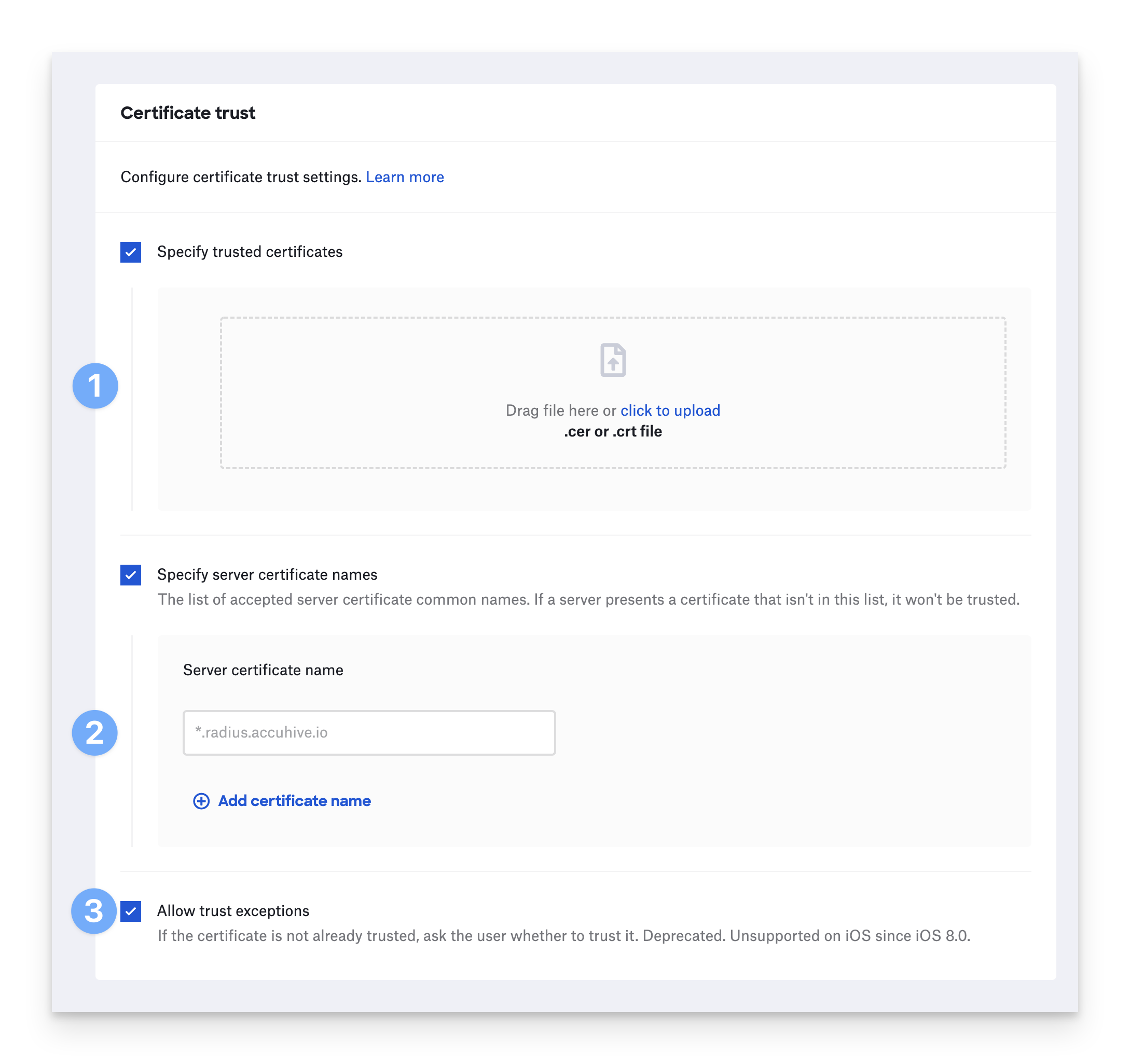

Configurar las opciones de confianza de certificados

No se recomienda especificar certificados de confianza en el Library Item Ethernet. Si se renuevan o cambian los certificados, debe volver a implementar todo el perfil de Ethernet, lo que puede provocar que los dispositivos se desconecten de la red. Los certificados raíz e intermedios deben implementarse como Library Items de certificados independientes, y todos los servidores de certificados necesarios deben aparecer en la sección Especificar nombres de certificados de servidor .

Instale la cadena de certificados de confianza para los servidores RADIUS mediante un Library Item de certificados independiente. A continuación, especifique los nombres de esos certificados en el Library Item de Ethernet en Especificar nombres de certificados de servidor. Para obtener más información, consulte la guía de Apple, Conectar dispositivos Apple a redes 802.1X.

La mayoría de los entornos empresariales requieren que los dispositivos confíen en los servidores de autenticación 802.1X, normalmente un servidor de usuario de acceso remoto (RADIUS). La configuración de confianza de certificados le permite configurar en qué certificados presentados por los dispositivos de servidor confiarán. Si un dispositivo no confía en los servidores de autenticación, se le pedirá al usuario que confíe en él.

Seleccione Especificar certificados de confianza si desea proporcionar certificados para que los dispositivos configurados confíen. A continuación, cargue los certificados en formato .cer o .crt.

Seleccione Especificar nombres de certificado de servidor si desea proporcionar nombres DNS de certificados en los que los dispositivos deben confiar. A continuación, introduzca sus nombres DNS: se aceptan comodines.

Seleccione Permitir excepciones de confianza si desea preguntar al usuario si desea confiar en el servidor de autenticación si el certificado presentado falla en la validación. Esta opción está en desuso en las versiones más recientes de macOS y iOS.

Configurar los ajustes de proxy

Configure los dispositivos para que usen un proxy de red mediante la configuración de los ajustes de la sección Proxy.

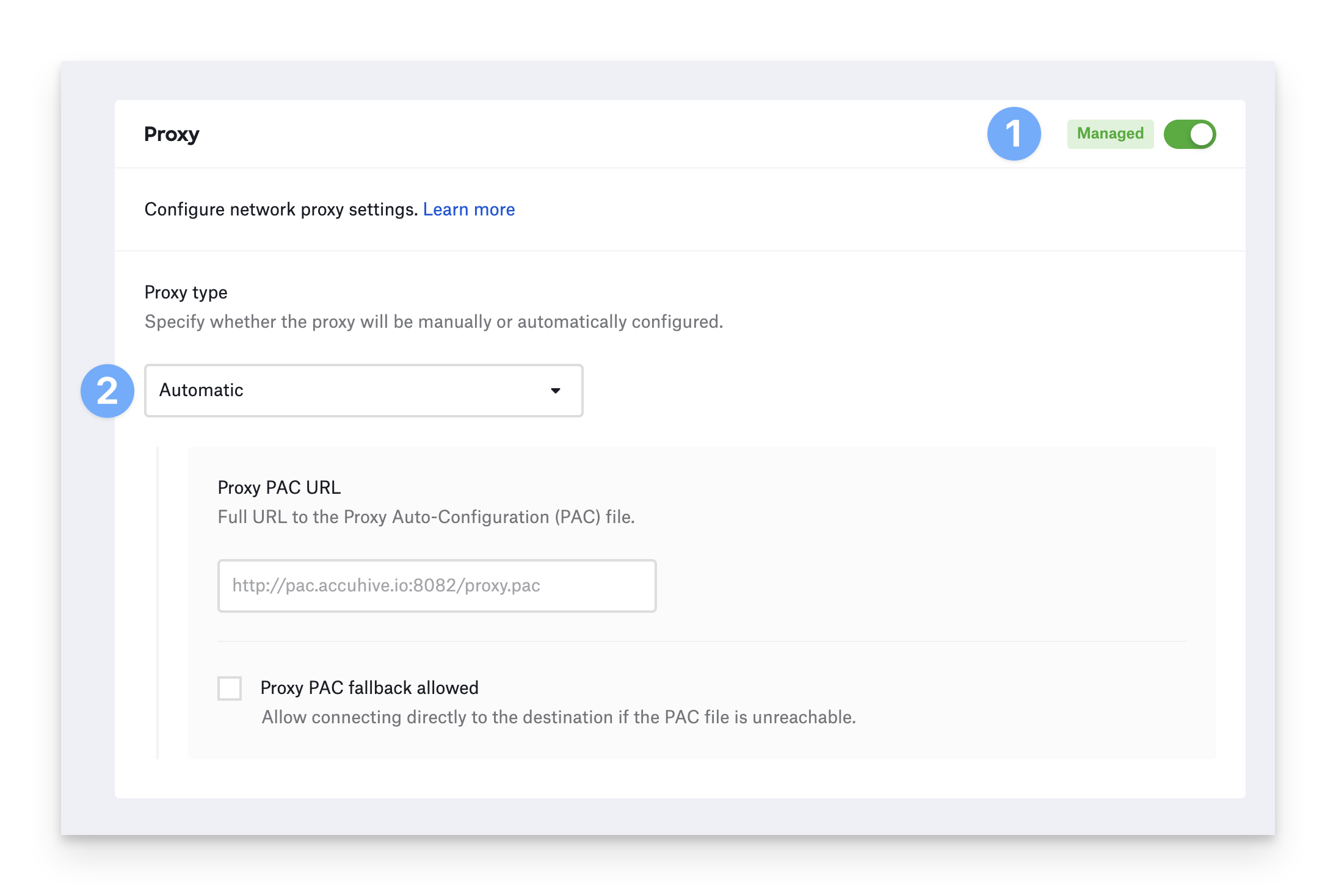

Para configurar los ajustes del proxy de red, cambie la sección Proxy a Administrado.

Para configurar dispositivos para que usen un archivo de configuración automática de proxy (PAC), seleccione Automático en Tipo de proxy.

Especifique la URL de PAC de proxy donde los dispositivos pueden encontrar el archivo PAC.

Si desea que los dispositivos intenten conectarse directamente a destinos cuando el archivo PAC no esté disponible, seleccione Reserva de PAC de proxy permitida.

Para configurar dispositivos para que usen un proxy específico, elija Manual para Tipo de proxy.

Proporcione el servidor proxy y el puerto.

Si el proxy requiere autenticación, proporcione el nombre de usuario y la contraseña del proxy.