Hinweis: Microsoft Entra ID ist der neue Name für Azure AD (Azure Active Directory)

Da geheime Clientschlüssel eine maximale Lebensdauer von 24 Monaten haben, wird empfohlen, SAML-basiertes Single Sign-On zu konfigurieren , anstatt die in diesem Dokument beschriebene Methode zu verwenden.

Erstellen einer Microsoft Entra ID-Anwendung

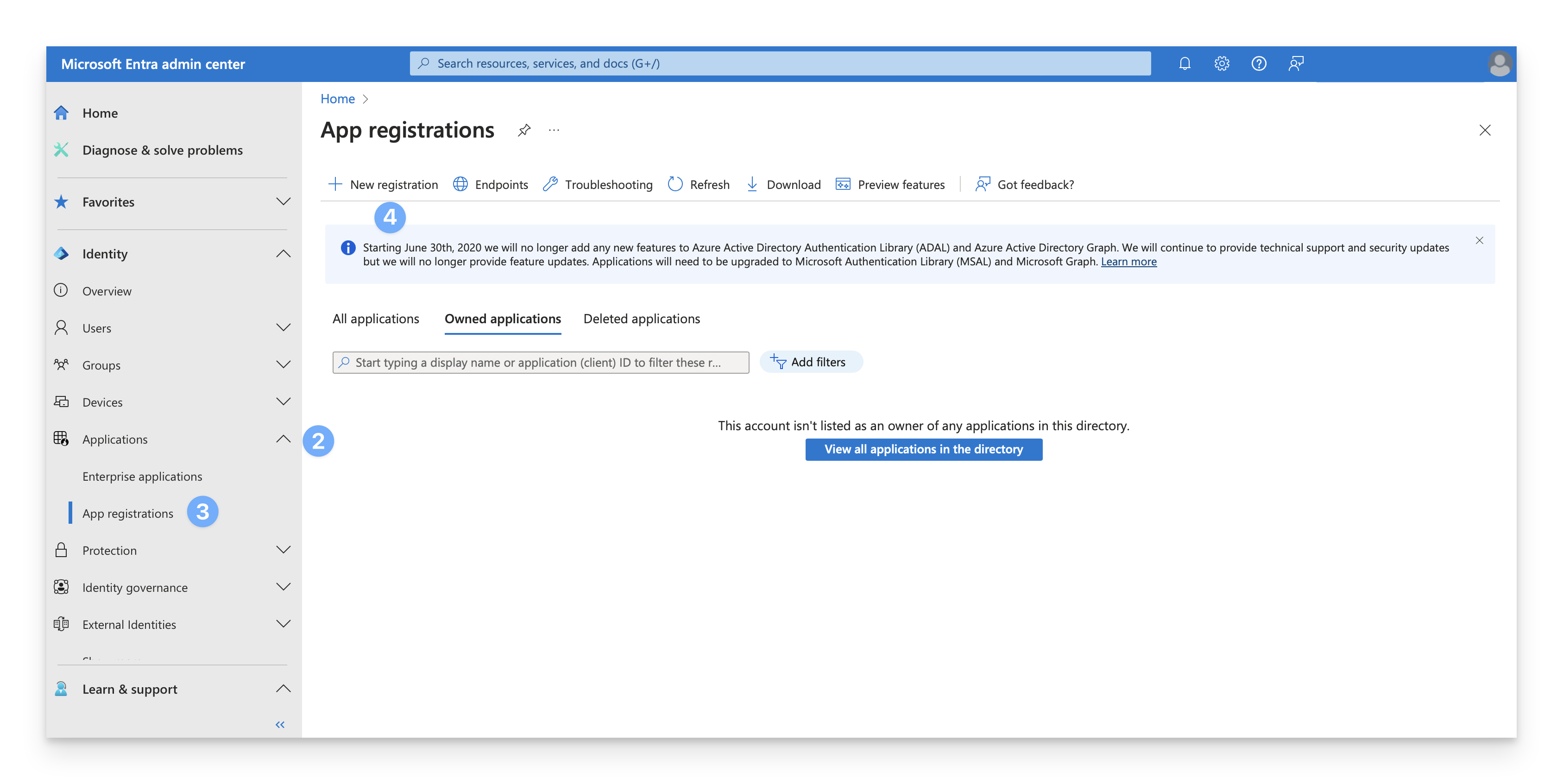

Melden Sie sich bei der Microsoft Entra Admin Center.

Klicken Sie in der linken Navigationsleiste auf Anwendungen.

Klicken Sie auf App-Registrierungen

Klicken Sie auf Neue Registrierung, um eine neue Anwendung zu registrieren.

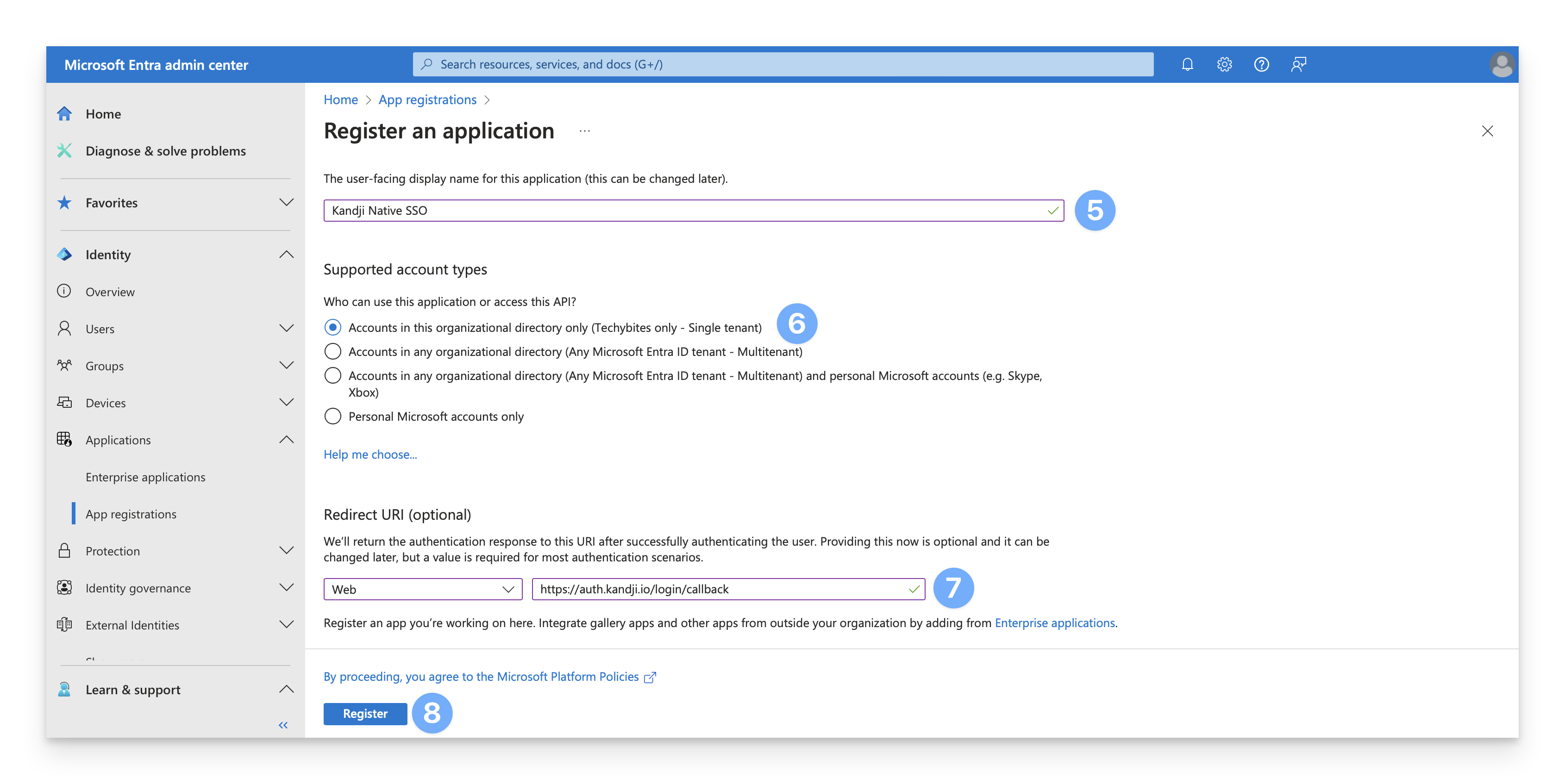

Geben Sie im Feld Name einen Namen für die Anwendung an (z. B. "Kandji Natives SSO").

Wählen Sie unter "Unterstützte Kontotypen" die Option Nur Konten in diesem Organisationsverzeichnis aus.

Wählen Sie im Feld Umleitungs-URI die Option Web aus dem Dropdown-Menü aus, und geben Sie einen der folgenden Werte ein, je nachdem, wo Ihr Kandji Mandant gehostet wird.

Wenn Ihr Mandant in den USA gehostet wird, verwenden Sie den folgenden URI:

https://auth.kandji.io/login/callbackWenn Ihr Mandant in der EU gehostet wird, verwenden Sie den folgenden URI:

https://auth.eu.kandji.io/login/callback

Klicken Sie auf Registrieren.

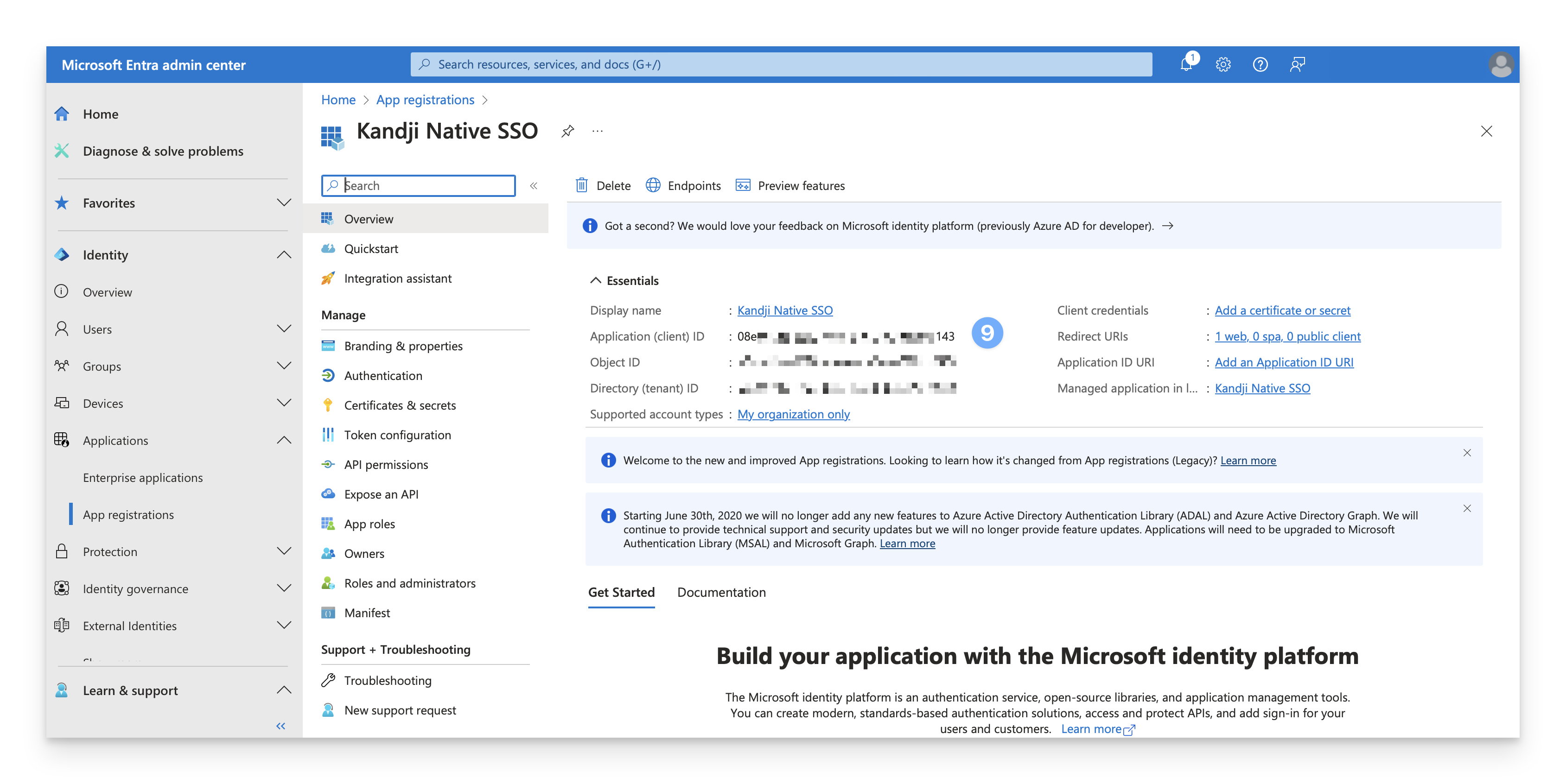

Kopieren Sie auf der neuen Seite die Client-ID, und speichern Sie diese für später.

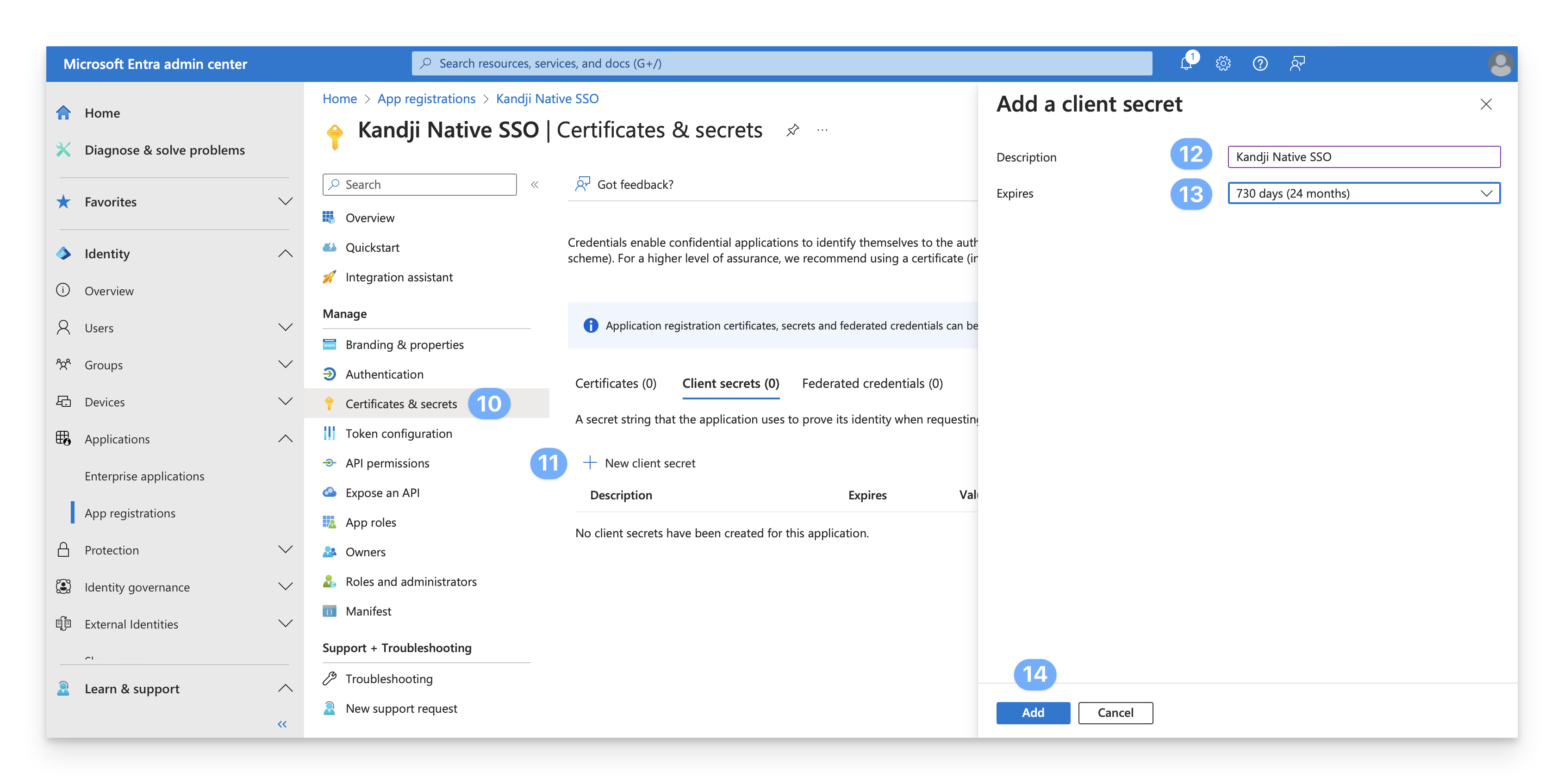

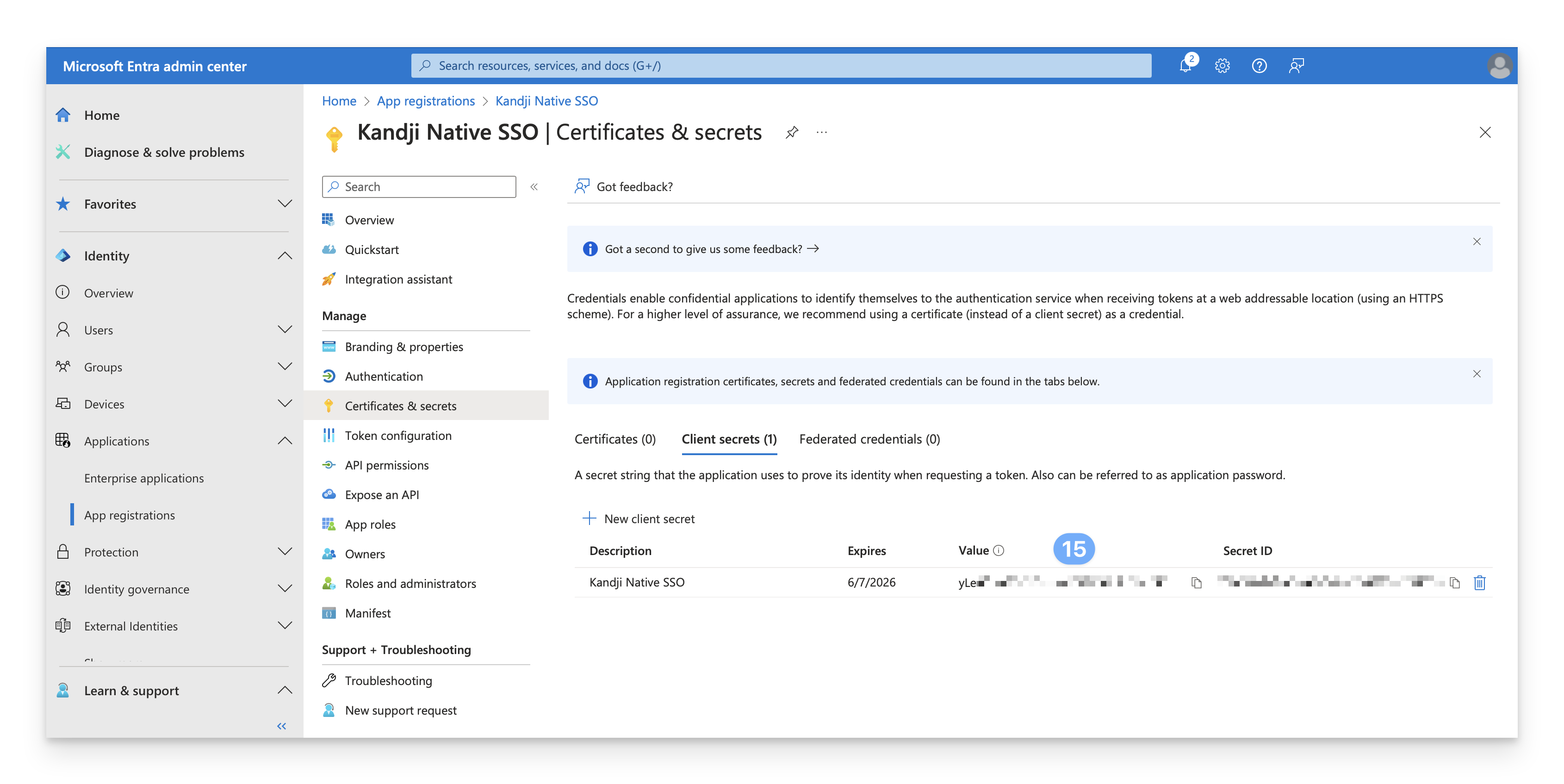

Klicken Sie auf Zertifikate und Geheimnisse.

Klicken Sie auf "Neuer geheimer Clientschlüssel".

Geben Sie dem geheimen Clientschlüssel einen Namen , z. B. "Kandji Natives SSO".

Legen Sie das Ablaufdatum auf 24 Monate fest.

Klicken Sie auf Hinzufügen.

Kopieren Sie den Wert des geheimen Clientschlüssels, und speichern Sie ihn für später. Beachten Sie, dass sich der Wert des geheimen Clientschlüssels von der ID des geheimen Clientschlüssels unterscheidet.

Erstellen einer Microsoft Entra ID-Verzeichnisverbindung

Navigieren Sie zur Seite Einstellungen.

Klicken Sie auf die Registerkarte Zugriff.

Suchen Sie den Abschnitt Authentifizierung und klicken Sie auf die Schaltfläche Hinzufügen unten links im Authentifizierungsbereich.

.png)

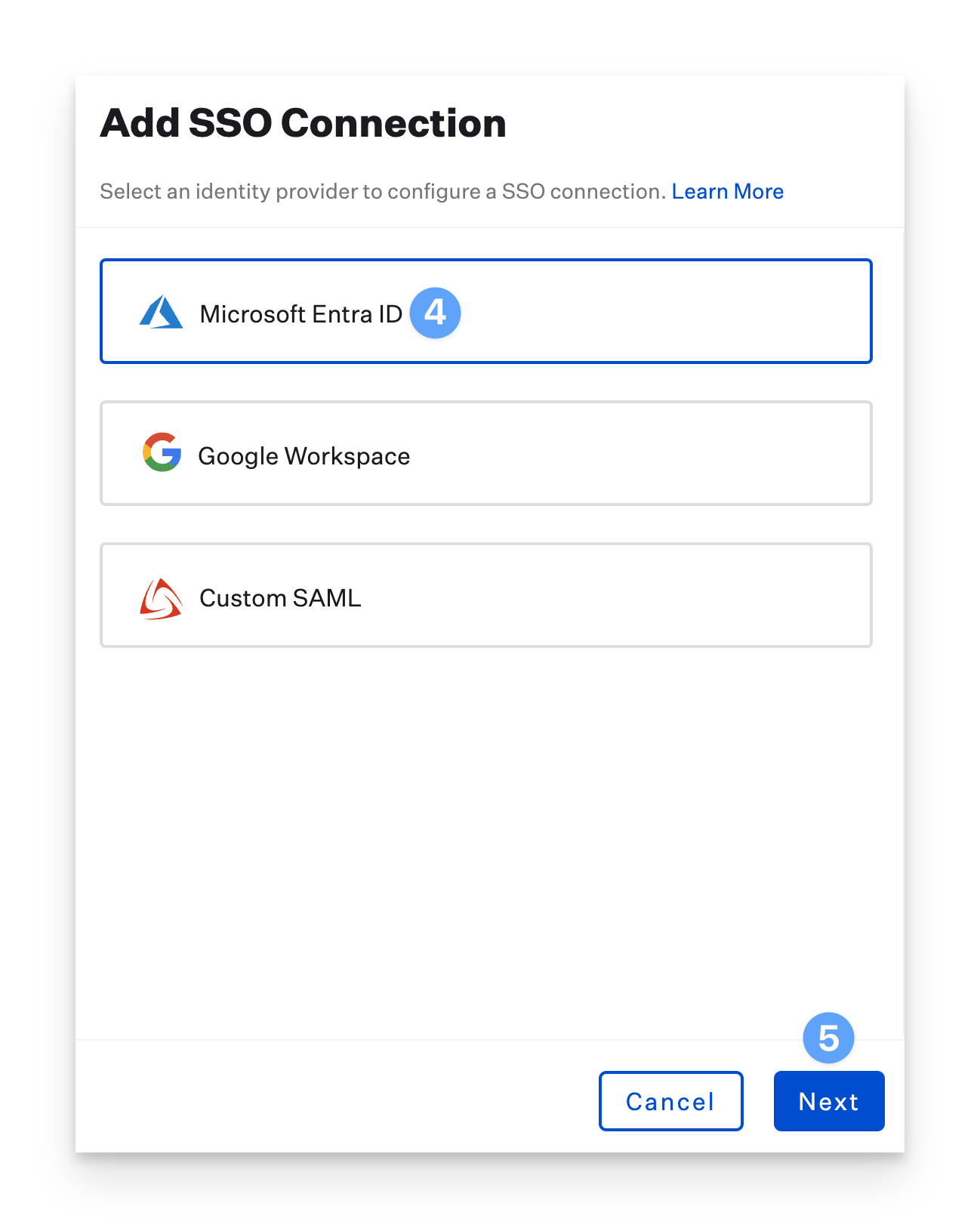

Klicken Sie auf dem neuen Blatt auf die Verbindungsoption Microsoft Entra ID.

Klicken Sie auf Weiter.

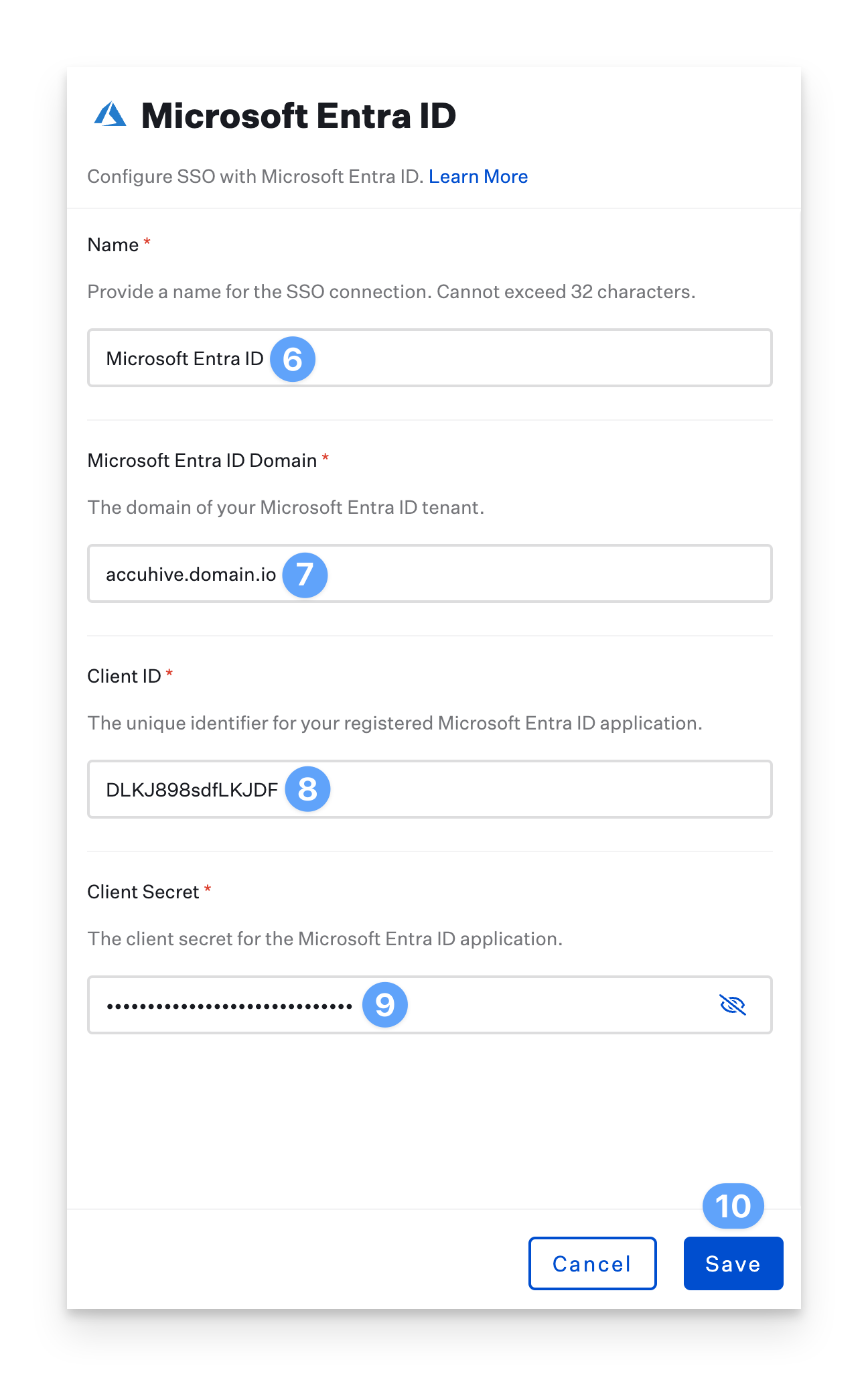

Passen Sie den Standardnamen für die Entra-Verbindung an oder verwenden Sie ihn (dieser wird auf der Anmeldeseite angezeigt).

Geben Sie die Entra ID Directory Domain ein, in der die Anwendung registriert wurde. Lesen Sie in der Microsoft-Dokumentation nach, um den Domänennamen Ihres Verzeichnisses zu finden.

Geben Sie die Client-ID ein, die Sie zuvor aus dem Entra Admin Center kopiert haben.

Geben Sie den geheimen Clientschlüssel ein, den Sie zuvor aus dem Entra Admin Center kopiert haben.

Klicken Sie auf Speichern.

Nach dem Speichern wird ein neues Dialogfeld mit einem Link zur Autorisierung Ihrer Verbindung angezeigt. Ein Microsoft Entra ID-Administrator für Ihre Domain muss auf den Link klicken und diesen Vorgang abschließen, um die Anwendung zu autorisieren. Dieses Feld verschwindet nicht, nachdem die Autorisierung abgeschlossen ist.

.png)

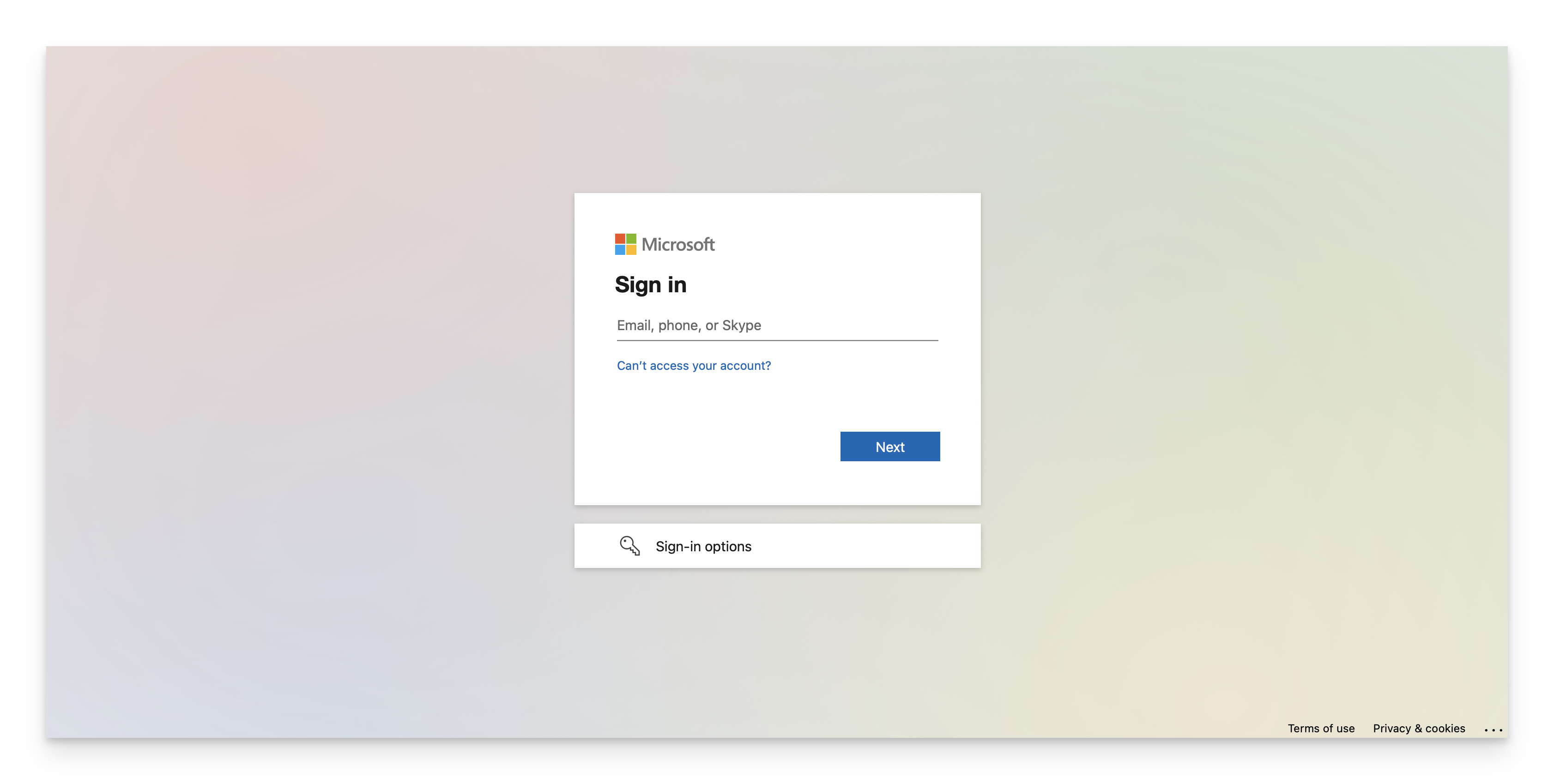

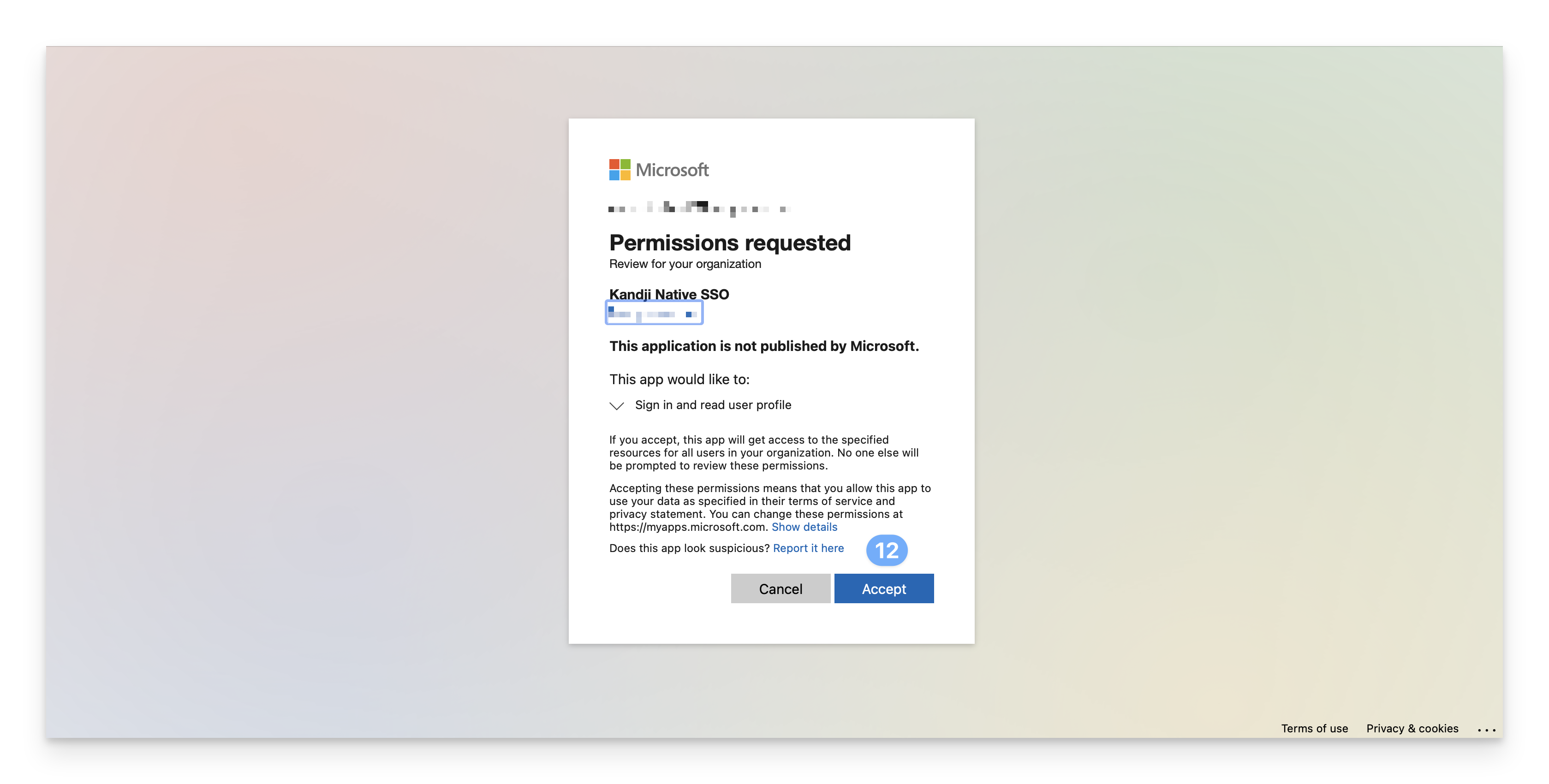

Melden Sie sich im neuen Fenster, das geöffnet wird, an und klicken Sie auf Akzeptieren.

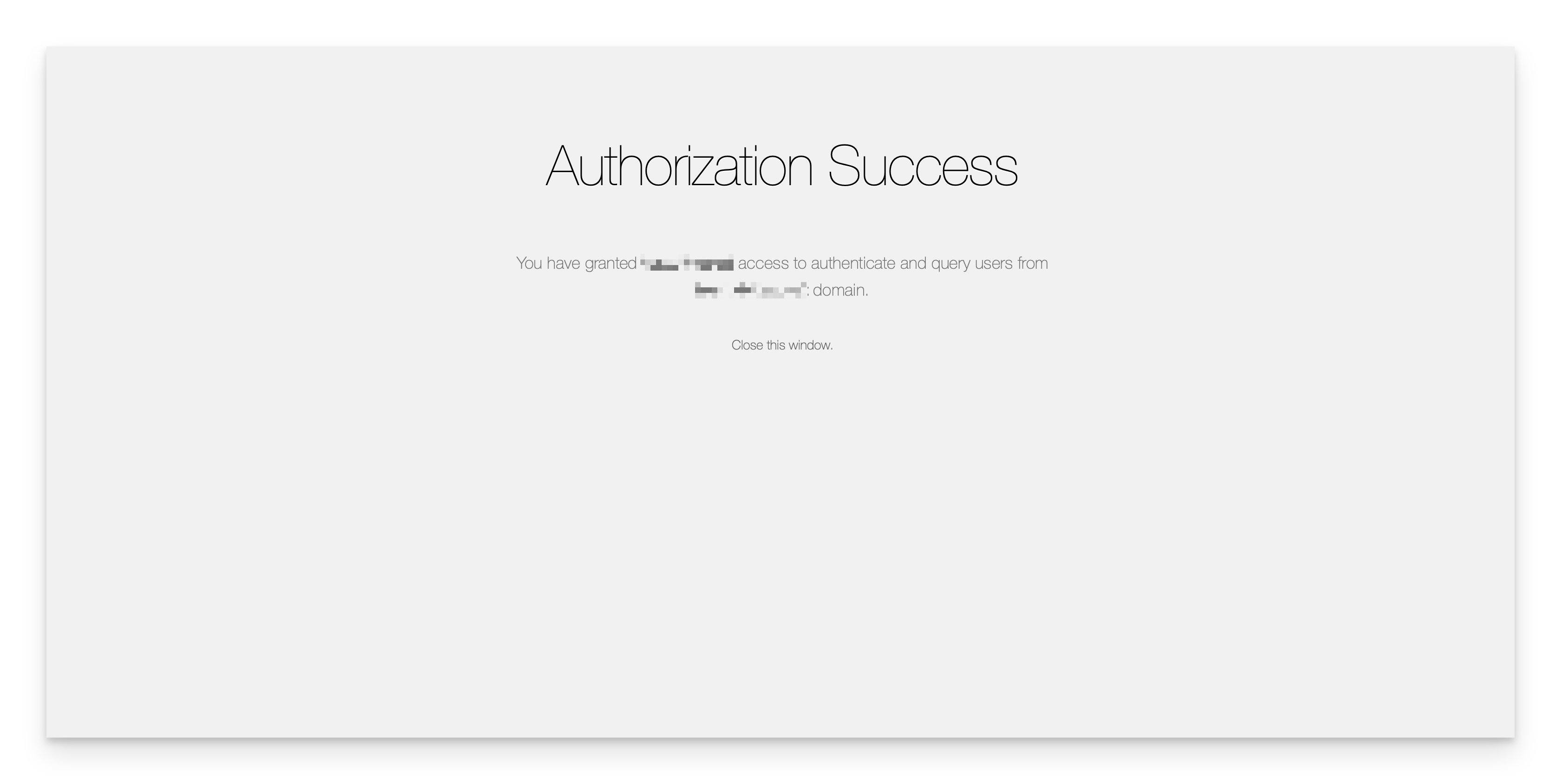

Nachdem Sie auf Akzeptieren geklickt haben , werden Sie zu einer Erfolgsseite für die Autorisierung weitergeleitet.

Ihre Verbindung wurde nun erfolgreich konfiguriert und kann aktiviert und getestet werden.

Wenn der Fehler "Fehler beim Abrufen des Zugriffstokens" auftritt, kann dies daran liegen, dass die geheime ID anstelle des richtigen Werts verwendet wurde.

Aktivieren der SAML-Verbindung

Nachdem Sie die SAML-Verbindung in Kandji und Ihrem Identitätsanbieter konfiguriert haben, können Sie sie aktivieren. Eine Schritt-für-Schritt-Anleitung finden Sie in unserem Support-Artikel zum Single Sign-On.

Erzwingen von Single Sign-On

Nachdem Sie mindestens eine Single Sign-On-Verbindung konfiguriert haben, können Sie die Verbindung mit der Standardauthentifizierung deaktivieren. Durch das Deaktivieren Kandji Standardauthentifizierung wird die Möglichkeit für Kandji Administratoren in Ihrem Mandanten deaktiviert, sich per E-Mail/Kennwort, Google-Anmeldung oder Office 365-Anmeldung zu authentifizieren. Bitte lesen Sie unseren Support-Artikel für Single Sign-On für eine Schritt-für-Schritt-Anleitung.

Erneuern des geheimen Clientschlüssels

Führen Sie die Schritte 9 bis 14 im Abschnitt Create a Microsoft Entra ID Application dieses Artikels aus, um einen neuen geheimen Clientschlüssel zu erstellen, und kopieren Sie den Wert, wie in Schritt 14 gezeigt.

Navigieren Sie in der Kandji Web-App zur Seite Einstellungen .

Klicken Sie auf die Registerkarte Zugriff .

Suchen Sie den Abschnitt Authentifizierung .

Klicken Sie auf die Auslassungspunkte neben der SSO-Integration, die weiter oben in diesem Artikel erstellt wurde, und wählen Sie Configure aus.

Ersetzen Sie den geheimen Clientschlüssel durch den Wert des geheimen Clientschlüssels, der zuvor kopiert wurde.

Klicken Sie auf Speichern.

Stellen Sie sicher, dass Sie die Konfiguration testen, indem Sie sich bei der Kandji -Web-App anmelden und die erstellte Anmeldeoption Native SSO auswählen. Sie sollten dies mit einem privaten Browserfenster/Inkognito-Fenster testen und sicherstellen, dass Sie sich bei der Kandji Web-App anmelden können. Sie können dann optional den vorherigen geheimen Clientschlüssel aus der App-Registrierung in Entra ID löschen.